آژانس امنیت ملی

آژانس امنیت ملی (به انگلیسی: National Security Agency) با سرواژه اِناساِی یک سازمان اطلاعاتی کشوری در وزارت دفاع ایالات متحده آمریکا و تحت اختیار ادارهکننده اطلاعات ملی است. آژانس امنیت ملی، با تخصص شنود الکترونیک، مسئول نظارت جهانی، گردآوری، و پردازش اطلاعات و داده، با هدف اطلاعات داخلی و خارجی، و ضدتروریسم است. همچنین کار آژانس امنیت ملی، حفاظت از شبکههای ارتباطی و سامانههای اطلاعاتی ایالات متحده آمریکا است.[7][8] آژانس امنیت ملی برای انجام وظایف خود به کارهای گوناگونی وابسته است که بسیاری از آنها سری هستند.[9]

| National Security Agency | |

|---|---|

| |

| نشان آژانس امنیت ملی | |

| |

| ستاد آژانس امنیت ملی در فورت جورج جی. مید، مریلند | |

| اطلاعات کلی سازمان | |

| بنیادگذاری | ۴ نوامبر ۱۹۵۲[1] |

| سازمان پیشین | آژانس امنیت نیروهای مسلح |

| ستاد | فورت جورج جی. مید، مریلند، ایالات متحده آمریکا ۳۹°۶′۳۲″ شمالی ۷۶°۴۶′۱۷″ غربی |

| شعار | "Defending Our Nation. Securing The Future." "دفاع از ملتمان، حفاظت از آینده." |

| کارمندان | محرمانه (۳۰٬۰۰۰–۴۰٬۰۰۰ برآورد)[2][3][4] |

| بودجهٔ سالانه | محرمانه (برآورد ۱۰٫۸ میلیاد دلار آمریکا، ۲۰۱۳)[5][6] |

| عالیترین مقامات سازمان | نیروی زمینی ایالات متحده آمریکا، ادارهکننده آژانس امنیت ملی -، معاون ادارهکننده آژانس امنیت ملی |

| سازمان بالادست | وزارت دفاع ایالات متحده آمریکا |

| وبگاه | |

| www | |

پیشینه آژانس امنیت ملی به دوره جنگ جهانی دوم و شکستن سایفرهای ارتباطی برمیگردد. اما این سازمان در سال ۱۹۵۲ (میلادی) به صورت رسمی با دستور رئیسجمهور آن هنگام آمریکا هری ترومن بنیانگذاری شد. از آن هنگام، آژانس امنیت ملی، از هر دو نگاه شمار پرسنل و بودجه، بزرگترین سازمان اطلاعاتی بین جامعه اطلاعاتی ایالات متحده آمریکا شده است.[5][10] هماکنون، آژانس امنیت ملی به نظارت گسترده و گردآوری داده در سطح جهان میپردازد و یکی از روشهای انجام این کار، شنود سامانههای الکترونیک، با کار گذاشتن دستگاههای شنود است.[11] همچنین گفته شده، آژانس امنیت ملی، پشت بدافزارهایی مانند استاکسنت بود که آسیب جدی به برنامه هستهای ایران زده است.[12][13] آژانس امنیت ملی به همراه آژانس اطلاعات مرکزی (سیا) در بسیاری از کشورهای جهان، حضور فیزیکی دارد. نام برنامه مشترک آژانس امنیت ملی و آژانس اطلاعات مرکزی "سرویس گردآوری ویژه" (یک تیم اطلاعاتی فوق محرمانه) است و کار آن، کارگذاری دستگاههای شنود در جاهای مهم (مانند دفترهای ریاستجمهوری یا سفارتها) است. راهکنشهای سرویس گردآوری ویژه، شامل "نظارت نزدیک، دزدی، شنود، و ورود غیرقانونی به اماکن" میشود.[14][15]

برخلاف آژانس اطلاعات مرکزی (سیا)، و آژانس اطلاعات دفاعی، که هر دو در درجه نخست بر جاسوسی با مأموران اطلاعاتی خارجی تمرکز میکنند آژانس امنیت ملی، عموماً گردآوری اطلاعات را با مأموران اطلاعاتی انجام نمیدهد. وظیفه آژانس امنیت ملی، کمک به، و هماهنگی امور شنود الکترونیک با دیگر سازمانهای دولتی است که بر پایه قانون، خود، از انجام آنها منع شدهاند.[16] به عنوان بخشی از این مسئولیتها، آژانس امنیت ملی، یک سازمان همرسانی به نام سرویس امنیت مرکزی دارد که همکاری بین آژانس امنیت ملی و دیگر سازمانهای دفاعی تحلیل رمز آمریکا را آسان میکند. برای اطمینان از جریان ارتباط برقرارشده بین بخشهای جامعه شنود الکترونیک، ادارهکننده آژانس امنیت ملی، همزمان جایگاه فرمانده فرماندهی سایبری ایالات متحده آمریکا و رئیس سرویس امنیت مرکزی را نیز به عهده دارد.

کارهای آژانس امنیت ملی، مانند جاسوسی از رهبران ضد جنگ ویتنام و همکاری آن سازمان در جاسوسی صنعتی، در موارد زیادی، موضوع جنجالهای سیاسی بودهاند. در سال ۲۰۱۳ (میلادی) بسیاری از برنامههای نظارتی آژانس امنیت ملی، بدست کارمند پیشین آن، ادوارد اسنودن فاش شدند. بر پایه اسناد افشا شده، آژانس امنیت ملی، ارتباطات میلیاردها نفر در جهان را از جمله، شهروندان آمریکا رهگیری و نگهداری میکند. همچنین این اسناد نشان دادند که آژانس امنیت ملی، حرکت صدها میلیون نفر ار مردم را با استفاده از فراداده تلفنهای همراه، ردیابی میکند. پژوهشها نشان دادهاند که آژانس امنیت ملی، در سطح بینالملل، توانایی نظارت بر ترافیک اینترنت داخلی کشورهای خارجی را با روشی به نام "مسیریابی بومرنگی" دارد.[17]

نظارت آژانس امنیت ملی (اِناساِی) |

|---|

|

تاریخ

پیدایش

ریشه آژانس امنیت ملی را میتوان در ۲۸ آوریل ۱۹۱۷ سه هفته پس از اعلان جنگ کنگره ایالات متحده آمریکا به امپراتوری آلمان در جنگ جهانی اول یافت. یک واحد رمزنگاری کد و سایفر به نام "بخش کابل و تلگراف" بنیانگذاری شد که به نام "دفتر سایفر" نیز شناخته میشد.[18] ستاد دفتر سایفر در واشینگتن، دی.سی.، و بخشی از تلاشهای جنگی قوه مجریه آمریکا، بدون اجاز مستقیم از کنگره بود. در هنگام جنگ جهانی اول، دفتر سایفر، بارها در چارت سازمانی نیروی زمینی ایالات متحده آمریکا جابجا شد. در ۵ ژوئیه ۱۹۱۷ هربرت یاردلی به ریاست دفتر سایفر گماشته شد. در آن زمان، دفتر سایفر از خود یاردلی و ۲ کارمند غیرنظامی تشکیل میشد. در ژوئیه ۱۹۱۸ وظیفه تحلیل رمز نیروی دریایی ایالات متحده آمریکا به دفتر سایبر سپرده شد. با پایان جنگ جهانی اول، بخش رمزنگاری ارتش (MI-8) در ۲۰ مه ۱۹۱۹ به نیویورک منتقل شد و در آنجا کار اطلاعاتی خود را با نام شرکت تلفیق رمز، با ریاست یاردلی ادامه داد.[19][20]

اتاق سیاه

پس از تجزیه بخش رمزنگاری ارتش (MI-8) در سال ۱۹۱۹ (میلادی) حکومت فدرال ایالات متحده آمریکا "اداره سایفر" را بنیانگذاری کرد که به نام "اتاق سیاه" شناخته میشود. اتاق سیاه، نخستین سازمان رمزنگاری آمریکا در دوران صلح بود.[21] بودجه اتاق سیاه، به صورت مشترک از سوی نیروی زمینی و وزارت امور خارجه ایالات متحده آمریکا تامین میشد و به صورت پنهانی در نیویورک به عنوان یک شرکت کد تجاری کار میکرد و در حقیقت نیز، کدهایی را با اهداف تجاری فروخت. اما مأموریت واقعی آن، رمزگشایی ارتباطات (بیشتر دیپلماتیک) دیگر ملتها بود. چشمگیرترین موفقیت شناختهشده آن، کنفرانس نیروی دریایی واشینگتن بود که با رمزگشایی ارتباطات بسیاری از نمایندگان خارجی در کنفرانس (بیشتر از همه، ژاپنیها) به مذاکره کنندگان آمریکایی کمک کرد. اتاق سیاه، با موفقیت، وسترن یونیون، بزرگترین شرکت تلگراف آمریکایی در آن هنگام و چندین شرکت ارتباطی دیگر را متقاعد کرد که به صورت غیرقانونی به اتاق سیاه، اجازه رهگیری کابلهای ارتباطات سفارت و کنسولگریهای خارجی را بدهند. خیلی زود بیشتر این شرکتها به شکل علنی، همکاری خود را قطع کردند.

با وجود موفقیتهای نخست اتاق سیاه، وزیر امور خارجه آن هنگام آمریکا هنری استیمسون در سال ۱۹۲۹ (میلادی) آنرا تعطیل کرد و در دفاع از تصمیم خود گفت: "آدمهای محترم، نامههای همدیگر را نمیخوانند".[22]

جنگ جهانی دوم و پیامد آن

در هنگام جنگ جهانی دوم، سرویس اطلاعات سیگنال، برای رهگیری و رمزگشایی ارتباطات نیروهای محور، بنیانگذاری شد. پس از پایان جنگ، سرویس اطلاعات سیگنال، به عنوان سازمان امنیت نیروی زمینی ایالات متحده آمریکا سازماندهی دوباره یافت و تحت رهبری ادارهکننده اطلاعات نظامی قرار گرفت.[23]

در ۲۰ مه ۱۹۴۹ همه کارهای رمزنگاری در یک سازمان دولتی به نام سازمان اطلاعات نیروهای مسلح، متمرکز شدند.[23] این سازمان، در آغاز در وزارت دفاع و تحت فرماندهی ستاد مشترک ارتش ایالات متحده آمریکا بنیانگذاری شده بود. کار سازمان اطلاعات نیروهای مسلح، اداره کارهای ارتباطی و شنود الکترونیک وزارت دفاع، به غیر از واحدهای اطلاعات نظامی بود. بااینحال، سازمان اطلاعات نیروهای مسلح، توانایی متمرکزسازی اطلاعات ارتباطی را نداشت و نتوانست منافع خود را با سازمانهای غیرنظامی مانند وزارت امور خارجه، آژانس اطلاعات مرکزی (سیا)، و اداره تحقیقات فدرال (افبیآی) هماهنگ کند.[24] در دسامبر ۱۹۵۱ رئیسجمهور آن هنگام آمریکا هری ترومن به یک هیئت بازرسی دستور داد تا درباره عدم دستیابی سازمان اطلاعات نیروهای مسلح به اهداف خود، تحقیق کنند. نتیجه این بررسی، بهبود و سازماندهی دوباره سازمان اطلاعات نیروهای مسلح به صورت "آژانس امنیت ملی" بود.[25]

در ۲۴ اکتبر ۱۹۵۲ شورای امنیت ملی ایالات متحده آمریکا تفاهمنامهای را صادر کرد که در آن، رهنمود امنیت ملی را بازنگری میکرد. در همان روز، هری ترومن، تفاهمنامه دیگری صادر کرد و در آن از پایهگذاری آژانس امنیت ملی خبر داد.[26] اما آغاز به کار واقعی آژانس امنیت ملی، در ۴ نوامبر ۱۹۵۲ در یادداشتی از وزیر دفاع آن هنگام ایالات متحده آمریکا رابرت لاوت بود که نام "سازمان اطلاعات نیروهای مسلح" را به "آژانس امنیت ملی" تغییر داد و سازمان تازه را مسئول همه اطلاعات ارتباطی کرد.[27] از آنجاییکه یادداشت رئیسجمهور ترومن، یک سند طبقهبندیشده بود[26] وجود آژانس امنیت ملی در آن زمان برای عموم مردم، شناخته شده نبود. جامعه اطلاعاتی آمریکا به دلیل پنهان کاری فوق العاده خود، آژانس امنیت ملی را "سازمان ناموجود" مینامیدند.[28]

جنگ ویتنام

در دهه ۱۹۶۰ (میلادی) آژانس امنیت ملی با ارائه شواهدی از حمله ویتنام شمالی به ناوشکن آمریکایی یواساس مدوکس (دیدی-۷۳۱) در جریان سانحه خلیج تونکین، در گسترش تعهد آمریکا نسبت به جنگ ویتنام، نقش کلیدی بازی کرد.[29]

آژانس امنیت ملی، یک عملیات پنهانی با نام رمز "پروژه مینارت" را برای نظارت بر ارتباطات تلفنی دو سناتور (فرانک چرچ، و هاوارد بیکر)، به همراه رهبران حقوق مدنی و سیاسی (مانند مارتین لوتر کینگ جونیور)، خبرنگاران و ورزشکاران آمریکایی برجسته مخالف جنگ ویتنام پیش میبُرد. بااینحال، پروژه مینارت باعث جنجال شد و یک بازرسی داخلی در خود آژانس امنیت ملی نتیجه گرفت که پروژه مینارت "اگر آشکارا غیرقانونی نباشد مایه رسوایی و بدنامی است".[30]

آژانس امنیت ملی، در طول جنگ، تلاش زیادی برای امنسازی ارتباطات نیروهای آمریکایی انجام داد که موفقیت نسبی داشت. در طول جنگ، سامانه خانواده نستور از گونه سامانههای صوتیِ امنِ سازگار، توسعه داده شده و به طور گستردهای (نزدیک به ۳۰,۰۰۰ سامانه نستور) استفاده شد. بااینحال انواع مشکلات فنی و عملیاتی باعث شدند استفاده از آنها محدود شود و مقامهای ویتنام شمالی ارتباطات آمریکاییها را شنود کنند.[31]:Vol I, p.79

جلسه پرسش و پاسخ کمیته چرچ

در پیامد رسوایی واترگیت، در یک جلسه پرسش و پاسخ کنگره در سال ۱۹۷۵ (میلادی) که سناتور فرانک چرچ آنرا رهبری میکرد[32] آشکار شد که آژانس امنیت ملی، در همکاری با سازمان اطلاعاتی شنود الکترونیک بریتانیا یعنی ستاد ارتباطات دولت، به صورت دائمی، ارتباطات بینالمللی رهبران برجسته ضد جنگ ویتنام، مانند جین فوندا و بنجامین اسپوک را رهگیری میکرده است.[33] آژانس امنیت ملی، این افراد را در یک سامانه پروندهسازیِ پنهانی ردیابی میکرد که در سال ۱۹۷۴ (میلادی) نابود شد.[34] به دنبال کنارهگیری ریچارد نیکسون از ریاستجمهوری، بازرسیهای زیادی درباره سوءاستفادههای مشکوک از تشکیلات اداره تحقیقات فدرال (افبیآی)، آژانس اطلاعات مرکزی (سیا)، و آژانس امنیت ملی انجام شدند. فرانک چرچ، پیش از آن، کارهای ناشناخته را فاش کرده بود.[35] نمونه آن، یک نقشه آژانس اطلاعات مرکزی (سیا) برای کشتن فیدل کاسترو بود (که ریاستجمهوری جان اف. کندی دستور داده بود).[36] بازرسیها همچنین شنود تلفنی آژانس امنیت ملی از برخی شهروندان آمریکایی مشخص را فاش کردند.[37]

پس از جلسه پرسش و پاسخ کمیته چرچ، لایحه نظارت بر اطلاعات خارجی ۱۹۷۸ به قانون تبدیل شد. این لایحه برای محدود کردن نظارت گسترده در ایالات متحده آمریکا طراحی شده بود.[35]

از دهه ۱۹۸۰ تا دهه ۱۹۹۰

به دنبال بمبگذاری کلوب شبانه در برلین غربی در سال ۱۹۸۶ (میلادی) آژانس امنیت ملی فوراً به رهگیری ارتباطات دولت لیبی (حکومت معمر قذافی) پرداخت. دولت آمریکا پافشاری میکرد که رهگیری آژانس امنیت ملی، شواهد "غیر قابل انکاری" در دست داشتن لیبی در این بمبگذاری ارائه داده است و دولت رونالد ریگان از آن برای توجیه بمباران خود در لیبی در سال ۱۹۸۶ استفاده کرد.[38][39]

در سال ۱۹۹۹ (میلادی) بازرسی چندساله پارلمان اروپا در گزارشی با نام توسعه فناوری نظارتی و ریسک سوءاستفاده از اطلاعات اقتصادی نقش جاسوسی صنعتی آژانس امنیت ملی را برجسته کرد.[40]

در همان سال، آژانس امنیت ملی، تالار نامآوران آژانس امنیت ملی را به عنوان یادبود در موزه ملی رمزنگاری در فورت جورج جی. مید، راهاندازی کرد. این یادبود "ادای احترام به پیشگامان و قهرمانانی است که سهم چشمگیر و ماندگاری در رمزنگاری آمریکا داشتهاند". باید دستکم ۱۵ سال از بازنشستگی کارمندان آژانس امنیت ملی گذشته باشد تا شایسته قرار گرفتن در این یادبود باشند.[41]

با کاهش بودجه دفاعی در دهه ۱۹۹۰ (میلادی) زیرساختهای آژانس امنیت ملی رو به زوال رفت و نتیجه آن، عقب افتادن بازسازیها بود. در ۲۴ ژانویه ۲۰۰۰ شبکه داخلی ستاد آژانس امنیت ملی به دلیل بار زیاد شبکه، برای سه روز از کار افتاد. ترافیک ورودی به شکل موفقیتآمیز در سرورها ذخیره شد. اما امکان هدایت و پردازش آن وجود نداشت. (بخشی از ترافیک ورودی به ستاد ارتباطات دولت بریتانیا تغییر مسیر داده شد). تعمیر اورژانسی آژانس، ۳ میلیون دلار آمریکا هزینه داشت. ادارهکننده آن هنگام آژانس امنیت ملی، مایکل هیدن، این از کار افتادگی را "اعلام هشدار" برای نیاز به سرمایهگذاری در زیرساختهای آژانس نامید.[42]

در دهه ۱۹۹۰ بازوی دفاعی آژانس امنیت ملی - اداره تضمین اطلاعات (به انگلیسی: Information Assurance Directorate) - به کار به صورت شفاف پرداخت. نخستین گفتگوی فنی عمومی یک دانشمند آژانس امنیت ملی در یک همایش بزرگ رمزگذاری را جِی. سُلیناس (به انگلیسی: J. Solinas) درباره "الگوریتمهای رمزنگاری منحنی بیضوی" در Crypto در سال ۱۹۹۷ (میلادی) برگزار کرد.[43] رویکرد همکاریخواهانه اداره تضمین اطلاعات با دانشگاه و صنعت، به پشتیبانی از یک فرایند شفاف برای جایگزینی استاندارد رمزنگاری دادهها با استاندارد رمزنگاری پیشرفته انجامید. کارشناس سیاستگذاری امنیت سایبری، سوزان لاندائو همکاری هماهنگ آژانس امنیت ملی با صنعت و دانشگاه را در گزینش استاندارد رمزنگاری پیشرفته در سال ۲۰۰۰ (میلادی) - و پشتیبانی آن سازمان از گزینش یک الگوریتم رمزنگاری قدرتمند طراحی شده توسط اروپاییها به جای آمریکاییها - را به برایان اسنو و مایکل جاکوبز نسبت داد. برایان اسنو ادارهکننده فنی اداره تضمین اطلاعات بود و در جایگاه همکار گروه کاری فنی، نماینده آژانس امنیت ملی در رقابتهای استاندارد رمزنگاری پیشرفته بود. مایکل جاکوبز در آن دوره، وضعیت اداره تضمین اطلاعات را بهبود داد.[44]:75

پس از حملات ۱۱ سپتامبر ۲۰۰۱ آژانس امنیت ملی باور داشت که مردم از گسترش چشمگیر کارهای نظارتی آن سازمان، پشتیبانی میکنند.[45] بر پایه گفتههای نیل کوبلیتز و آلفرد منزس، دورهای که آژانس امنیت ملی، شریکی قابل اعتماد برای دانشگاه و صنعت در توسعه استانداردهای رمزنگاری بود پایان یافت. این موضوع به دلیل بخشی از تغییر در آژانس امنیت ملی پس از حملات ۱۱ سپتامبر بود که برایان اسنو جایگاه ادارهکننده فنی خود را از دست داد و مایکل جاکوبز بازنشسته شد. همچنین اداره تضمین اطلاعات، دیگر نمیتوانست به طور موثری در برابر کنشهای بخش تندرو آژانس امنیت ملی، مقاومت کند.[46]

جنگ علیه ترور

در پیامد حملات ۱۱ سپتامبر، آژانس امنیت ملی، سامانههای فناوری اطلاعات تازهای را ساخت تا پاسخگوی سیل اطلاعات فناوریهای نو مانند اینترنت و تلفن همراه باشد. برنامه تینترید توانایی دادهکاوی پیشرفته داشت. همچنین این برنامه، یک سازوکار حفاظت از حریم شخصی داشت. به این صورت که نظارت انجام شده، به صورت رمزگذاری شده ذخیره میشد و رمزگشایی از آن نیاز به حکم دادگاه داشت. ممکن است از پژوهش انجام شده در ابن برنامه، در توسعه فناوریهای بعدی استفاده شده باشد. هنگامیکه مایکل هیدن، پروژه تریلبلیزر را برگزید تینترید لغو شد. تریلبلیزر، سازوکار حفاظت از حریم شخصی تینترید را نداشت.[47]

پروژه تریلبلیزر در سال ۲۰۰۲ (میلادی) به اجرا درآمد و شرکتهای شرکت بینالمللی کاربردهای علمی، بوئینگ، شرکت علوم رایانه (سیاسسی)، آیبیام، و صنایع لیتون بر روی آن کار میکردند. برخی افشاگران آژانس امنیت ملی در خود سازمان، از مشکلات اساسی تریلبلیزر شکایت میکردند. این موضوع به بازرسی کنگره آمریکا، آژانس امنیت ملی، و بازرسان ارشد وزارت دفاع از این برنامه انجامید. پروژه تریلبلیزر در اوایل سال ۲۰۰۴ (میلادی) لغو شد.

برنامه نظارتی آشفتگی در سال ۲۰۰۵ (میلادی) آغاز به کار کرد. بر خلاف تریلبلیزر که پروژهای بزرگ بود آشفتگی، کار خود را به صورت بخشهای "آزمایشی" کمهزینه و کوچک آغاز کرد. آشفتگی، تواناییهای جنگافزار سایبری تهاجمی (مانند وارد کردن بدافزار در رایانههای هدف از راه دور) را نیز در خود داشت. در سال ۲۰۰۷ (میلادی) کنگره آمریکا از برنامه آشفتگی انتقاد کرد که مشکلات دیوانسالاری آن همانند تریلبلیزر است.[48] قرار بود آشفتگی، تحقق پردازش اطلاعات، با سرعت بالا در فضای سایبری باشد.[49]

افشاگریهای نظارت جهانی

جزئیات جاسوسی گسترده داخلی و خارجی آژانس امنیت ملی، با انتشار چندین سند داخلی آژانس امنیت ملی در ژوئن ۲۰۱۳ بدست ادوارد اسنودن، برای عموم مردم، آشکار شد.

—ادوارد اسنودن

مأموریت

مأموریت شنود الکترونیک آژانس امنیت ملی، شامل ارتباطات بیسیمی (هم شرکتهای گوناگون و هم مردم عادی)، اینترنت، تماسهای تلفنی، و دیگر روشهای شنود ارتباطات میشود. مأموریت پشتیبانی از ارتباطات امن آن، شامل ارتباطات نظامی، دیپلماتیک، و هر گونه دیگر ارتباطات حساس، محرمانه، یا پنهانی دولتی میشود.[51]

بر پایه یک نوشتار سال ۲۰۱۰ (میلادی) در واشنگتن پست "سامانههای گردآوری اطلاعات آژانس امنیت ملی، هر روز ۱/۷ میلیارد ایمیل، تماس تلفنی، و دیگر روشهای ارتباطی را رهگیری و نگهداری میکنند". آژانس امنیت ملی، بخشی از این اطلاعات را در ۷۰ پایگاه داده جداگانه، دستهبندی میکند.[52]

به خاطر کارهای شنود، آژانس امنیت ملی/سرویس امنیت مرکزی، به شدت درگیر پژوهشهای تحلیل رمز هستند و کار سازمانهای پیشین خود که بسیاری از کد و سایفرهای جنگ جهانی دوم را میشکستند ادامه میدهند.

در سال ۲۰۰۴ (میلادی) سرویس امنیت مرکزی آژانس امنیت ملی و واحد امنیت سایبری ملی وزارت امنیت میهن ایالات متحده آمریکا توافق کردند که مراکز دانشگاهی برتر آژانس امنیت ملی را به برنامه آموزش تضمین اطلاعات، گسترش دهند.[53]

به عنوان رهنمود شماره ۵۴ امنیت ملی ریاستجمهوری/رهنمود شماره ۲۳ امنیت میهن ریاستجمهوری که جرج دابلیو بوش در ۸ ژانویه ۲۰۰۸ امضا کرد آژانس امنیت ملی، سازمان اصلی نظارت و حفاظت از همه شبکههای رایانهای حکومت فدرال آمریکا در برابر سایبرتروریسم شد.[8]

عملیاتها

عملیاتهای آژانس امنیت ملی به سه دسته، تقسیمبندی میشوند:

گردآوری برونمرزی؛ که مسئولیت واحد عملیات دسترسی جهانی است.

گردآوری درونمرزی؛ که مسئولیت واحد عملیات منبع ویژه است.

علیات رخنهگری؛ که مسئولیت واحد عملیات دسترسی درخور است.

اشلون

"برنامه اشلون" در میانه جنگ سرد پدید آمد.[54] امروز، این برنامه، یک میراث است و بسیاری از ایستگاههای آن در حال بسته شدن هستند.[55]

گزارش شده که آژانس امنیت ملی/سرویس امنیت مرکزی در همکاری با سازمانهای همتای خود در بریتانیا (ستاد ارتباطات دولت)، کانادا (تشکیلات امنیت ارتباطات)، استرالیا (اداره سیگنالهای استرالیا)، و نیوزیلند (دفتر امنیت ارتباطات حکومت) که به نام فایو آیز شناخته میشوند[56] فرماندهی عملیات اشلون را برعهده دارند. اتحاد فایو آیز بر پایه توافق یوکوسا شکل گرفت. گمان میرود که اشلون، توانایی نظارت بر بخش بزرگی از تماسهای تلفنی، دورنگار، و ترافیک دادهها در جهان را دارد.[57]

در اوایل دهه ۱۹۷۰ (میلادی) نخستین دیش از مجموع ۸ دیش بزرگ ماهواره، در پایگاه نیروی هوایی پادشاهی در منوید هیل نصب شد.[58] روزنامهنگار تحقیقی، دانکن کمپبل در سال ۱۹۸۸ (میلادی) درباره اشلون گزارش کرد که این برنامه، در گستره توافق یوکوسا برای شنود الکترونیک در سطح جهان است و جزئیات شیوه عملیات شنود را توضیح داد.[59] در ۳ نوامبر ۱۹۹۹ بیبیسی گزارش کرد که دولت استرالیا وجود یک "شبکه جاسوسی جهانی" قدرتمند با نام اشلون را تایید کرده که میتواند "تکتک تماسهای تلفنی، دورنگار، یا ایمیل را هر جایی رو زمین، رهگیری کند" و آمریکا و بریتانیا بازیگران اصلی آن هستند. آنها تایید کردند که پایگاه نیروی هوایی منوید هیل، مستقیماً به ستاد آژانس امنیت ملی در فورت جورج جی. مید وصل است.[60]

رهنمود شماره ۱۸ شنود الکترونیک آمریکا برای آژانس امنیت ملی، به روشنی، شنود الکترونیک یا گردآوری اطلاعات از "شهروندان، نهادها، شرکتها، یا سازمانهای آمریکایی" را ممنوع میکرد. مگر اینکه برای هدف خارج از آمریکا اجازه قانونی کتبی از دادستان کل ایالات متحده آمریکا وجود داشته باشد یا برای هدف داخل آمریکا حکم دادگاه نظارت بر اطلاعات داخلی موجود باشد. کارهای برنامه اشلون، به غیر از انگیزههای امنیت ملی، شامل جاسوسی سیاسی و اقتصادی بود که انتقاد کشورهای خارج از اتحادیه فایو آیز را برانگیخت.[62][63]

دیگر عملیاتهای شنود الکترونیک برونمرزی

آژانس امنیت ملی در برنامهریزی برای باجگیری از مردم از طریق "سکسینت" (به انگلیسی: SEXINT) (اطلاعات سکسی) مشارکت میکرد و اطلاعات کنشها و گرایشهای جنسی اهداف احتمالی را گردآوری میکرد. اهداف مورد نظر، مرتکب هیچ بزهی نشده بودند و به هیچ بزهی نیز متهم نشدند.[64]

برای پشتیبانی از برنامه شناسایی چهره، آژانس امنیت ملی "روزانه، میلیونها عکس را رهگیری میکند".[65]

مدخل ناحیهای بیدرنگ، یک برنامه گردآوری داده است که آژانس امنیت ملی در سال ۲۰۰۵ در دوره جنگ عراق راهاندازی کرد تا همه ارتباطات الکترونیک در عراق را گردآوری، نگهداری، و سپس جستجو و واکاوی کند. این کار در تهیه اطلاعات از شورشیان عراقی که شگردهای گسترده کمتری داشتند موثر بود.[66] راهبرد "گردآوری همهچیز" را ادارهکننده آن هنگام آژانس امنیت ملی، کیث بی آلکساندر معرفی کرد. به باور گلن گرینوالد از روزنامه گاردین این راهبرد، الگویی برای نظارت گسترده ارتباطات جهانی بود که آژانس امنیت ملی، پیش میبَرَد.[67]

یک واحد ویژه آژانس امنیت ملی، موقعیت مکانی اهداف مورد نظر برای ترورهای فراقضایی در خاور میانه را به آژانس اطلاعات مرکزی (سیا) نشان میدهد.[68] همچنین آژانس امنیت ملی، جاسوسی گستردهای از اتحادیه اروپا، سازمان ملل متحد، و دولتهای جهان، از جمله متحدان و شریکان تجاری آمریکا در اروپا، آمریکای جنوبی، و آسیا انجام میدهد.[69][70]

در ژوئن ۲۰۱۵ ویکیلیکس اسنادی از جاسوسی آژانس امنیت ملی از شرکتهای فرانسوی منتشر کرد.[71]

در ژوئیه ۲۰۱۵ ویکیلیکس اسنادی را منتشر کرد که نشان میدادند آژانس امنیت ملی از دهه ۱۹۹۰ از وزیران فدرال آلمان، جاسوسی میکرده است.[72][73] حتی تلفن همراه آنگلا مرکل و صدر اعظمهای پیشین آلمان نیز شنود میشده است.[74]

.jpg.webp)

خبرچین بیکران

ادوارد اسنودن در ژوئن ۲۰۱۳ فاش کرد که بر پایه نمودارهای یک ابزار درونسازمانی، به نام "خبرچین بیکران"، آژانس امنیت ملی بین ۸ فوریه ۲۰۱۳ تا ۸ مارس ۲۰۱۳ نزدیک به ۱۲۴/۸ میلیارد داده تلفنی و ۹۷/۱ میلیارد داده رایانهای را از سراسر جهان، گردآوری کرده است. در آغاز، گفته شد که برخی از این دادهها بازتابی از شنود از شهروندان کشورهایی چون، آلمان، اسپانیا، و فرانسه هستند.[76] اما بعداً آشکار شد که آن دادهها را سازمانهای اطلاعاتی اروپایی در هنگام مأموریتهای نظامی برونمرزی، گردآوری کرده و سپس با آژانس امنیت ملی، همرسانی کرده بودند.

دور زدن رمزگذاری

گزارشهای سال ۲۰۱۳ خبرنگاران از یک یادداشت محرمانه پرده برداشتند که نشان میداد آژانس امنیت ملی در سال ۲۰۰۶ (میلادی) استاندار رمزگذاری Dual_EC_DRBG را با حفرههای امنیتی جاسازی شده در آن، ساخته و به مؤسسه ملی فناوری و استانداردها، و سازمان بینالمللی استانداردسازی (ISO) عرضه کرده است.[77] به نظر میآید که این یادداشت به گمانهزنیهای پیشین رمزگذاران مؤسسه تحقیقاتی مایکروسافت، اعتبار ببخشد. ادوارد اسنودن میگوید که آژانس امنیت ملی، اغلب با دزدیدن اطلاعات، پیش از رمزگذاری یا پس از رمزگشایی، همه رمزنگاریها را دور میزند.[77]

(بر پایه آنچه در پرونده xkeyscorerules100.txt مشخص شده، و شبکههای تلویزیونی Norddeutscher Rundfunk و Westdeutscher Rundfunk آلمانی که ادعا میکنند گزیدههای از کد منبع آنرا دارند) قوانین ایکسکیاسکور نشان دادند که آژانس امنیت ملی، ترافیک کاربرانی را که از نرمافزارهای حفظ حریم شخصی (مانند سامانه تور) استفاده میکنند، یک سرویس ایمیل ناشناس که آزمایشگاه هوش مصنوعی و علوم رایانه مؤسسه فناوری ماساچوست در کمبریج، ماساچوست ارائه میکند، و خوانندگان ژورنال لینوکس را ردگیری میکند.[78][79]

دَرِ پشتی نرمافزارها

لینوس توروالدز، بنیانگذار هسته لینوکس در نشست متنباز در ۱۸ سپتامبر ۲۰۱۳ به شوخی گفت که آژانس امنیت ملی که بنیانگذار اس ئی لینوکس است خواستار یک در پشتی برای هسته آن شده بود.[80] بااینحال، بعدها پدر لینوس توروالدز، یک عضو پارلمان اروپا فاش کرد که آژانس امنیت ملی، واقعاً چنین کاری را کرده بود. نیلز توروالدز گفت:[81]

وقتی بزرگترین پسرم هم همین سوال را پرسید که "آیا آژانس امنیت ملی درباره در پشتی با او (نیلز) صحبت کرده است؟" او (نیلز) پاسخ داد: "نه" ولی همزمان [به نشانه "بله"] سر خود را تکان داد. بنابراین او (نیلز) از نگاه قانونی، مشکلی نداشت. او پاسخ درست را داد. هر کسی میداند که آژانس امنیت ملی به او (نیلز) نزدیک میشود.

— نیلز توروالدز، کمیته بررسی نظارت گسترده الکترونیک از شهروندان اروپا، کمیته پارلمان اروپا در امور آزادیهای مدنی، عدالت، و امور داخلی - یازدهمین جلسه پرسش و پاسخ، ۱۱ نوامبر ۲۰۱۳[82]

بنسازه رایانش IBM Notes نخستین نرمافزاری بود که به طور گسترده از رمزنگاری کلید عمومی برای شناسایی کارخواه-سرور و سرور-سرور، و برای رمزگذاری دادهها استفاده کرد. تا هنگام تغییر قوانین رمزگذاری آمریکا در سال ۲۰۰۰ آیبیام و شرکت نرمافزاری لوتوس، از ارائه نسخههای نرمافزار Notes که از الگوریتمهای کلید متقارن با طول بیش از ۴۰ بیت استفاده میکردند منع میشدند. در سال ۱۹۹۷ لوتوس با آژانس امنیت ملی مذاکره و توافق کرد تا نسخههایی را ارائه دهد که از کلیدهای قویتر با طول ۶۴ بیت پشتیبانی میکرد اما ۲۴ بیت آن با یک کلید ویژه، رمزگذاری شده و در یک پیام گنجانده میشدند تا یک "ضریب کاهش بار کاری" برای آژانس امنیت ملی فراهم کند. این رمزگذاری ۶۴ بیتی، از کاربران Notes در بیرون از آمریکا در برابر جاسوسی صنعتی از بخش خصوصی محافظت میکرد اما در برابر جاسوسی حکومت فدرال آمریکا حفاظتی نداشت.[83][84]

مسیریابی بومرنگی

درحالیکه فرض بر این است که مخابره سیگنالهای خارجی به آمریکا ختم میشود (مانند شهروندان غیر آمریکایی که به وبگاههای آمریکایی مراجعه میکنند) و به این ترتیب، آژانس امنیت ملی، بر شهروندان غیر آمریکایی نظارت میکند، بررسی تازه درباره مسیریابی بومرنگی، نگرانیهای تازهای را درباره توانایی آژانس امنیت ملی برای نظارت بر ترافیک داخلی کشورهای خارجی برانگیخته است. مسیریابی بومرنگی هنگامی رخ میدهد که ارتباط اینترنتی که در یک کشور، آغاز میشود و در همان کشور، پایان مییابد از کشور دیگری عبور کند. پژوهش انجام شده در دانشگاه تورنتو پیشبینی کرده که ممکن است به دلیل مسیریابی بومرنگی رسانندههای خدمات اینترنتی کانادا دستکم ٪۲۵ ترافیک داخلی اینترنت کانادا موضوع نظارت آژانس امنیت ملی باشد.[17]

جاسازی سختافزاری

گلن گرینوالد در کتاب خود به نام راه فراری نیست یک سند حاوی پروندههای آژانس امنیت ملی را فاش کرده که در آن نشان میدهد واحد عملیات دسترسی درخور و دیگر واحدهای آژانس امنیت ملی به سختافزارها دسترسی دارند. این واحدهای آژانس امنیت ملی، روترها، سرورها، و دیگر سختافزارهای شبکه فرستاده شده به سازمانهای هدف نظارت را رهگیری میکنند و پیش از تحویل سختافزارها سفتافزارهای پنهانی را درون آنها جاسازی میکنند. یکی از مدیران آژانس امنیت ملی، این روش را "یکی از کارآمدترین روشهای عملیات دسترسی درخور معرفی کرد زیرا از پیش، انتظار دسترسی به نقاط دسترسی شبکههای اهداف دشوار در سراسر جهان وجود دارد".[85]

رایانههایی که به دلیل ممانعت، به دست آژانس امنیت ملی میافتند اغلب با یک دستگاه فیزیکی به نام Cottonmouth [برگرفته از گونهای مار به همین نام] دستکاری میشوند.[86] Cottonmouth دستگاهی است که میتواند درون درگاه یواسبی قرار بگیرد تا امکان دسترسی راه دور به دستگاه مورد نظر را فراهم کند. بر پایه کالانمای جاسازی گروه عملیات دسترسی درخور، پس از کارگذاری Cottonmouth آژانس امنیت ملی میتواند یک پل شبکه ایجاد کند "که به آن سازمان اجازه میدهد نرمافزارهای بهرهبرداری خود را روی رایانههای دستکاری شده، بارگذاری کند و دستورها و دادههای بین سختافزارها و نرمافزارهای جاسازیشده را ردگیری کند".[87]

گردآوری درونمرزی

مأموریت آژانس امنیت ملی، همانگونه که در فرمان اجرایی ۱۲۳۳۳ در سال ۱۹۸۱ (میلادی) آمده است گردآوری اطلاعات به معنی "اطلاعات یا ضداطلاعات خارجی" است و همزمان "دستیابی به اطلاعات کنشهای شهروندان آمریکایی در داخل کشور نیست". آژانس امنیت ملی اعلام کرده که برای گردآوری اطلاعات مربوط به کنشهای اطلاعاتی خارجی در داخل آمریکا به اداره تحقیقات فدرال (افبیآی) وابسته است و همزمان کنشهای خود در داخل خاک آمریکا را به سفارتها و مأموریت دیگر ملتها محدود میکند.[88]

در سال ۲۰۱۳ خیلی زود آشکار شد که وجود یک "اداره نظارت درونمرزی" در آژانس امنیت ملی، یک حقه است.[89][90]

نظارت درونمرزی آژانس امنیت ملی، با الزامات وضع شده در متمم چهارم قانون اساسی ایالات متحده آمریکا محدود شده است. برای نمونه، دادگاه نظارت بر اطلاعات خارجی که در اکتبر ۲۰۱۱ برگزار شد با استناد به موارد پیشین دیوان عالی ایالات متحده آمریکا اشاره کرد که ممنوعیتهای متمم چهارم، علیه جستجوها و توقیفات غیر منطقی، در مورد کلیه ارتباطات، به هر وسیلهای اعمال میشوند زیرا "ارتباطات شخصی یک فرد، همانند اسناد شخصی او هستند".[91] بااینحال، این حفاظتها برای شهروندان غیر آمریکایی خارج از آمریکا اعمال نمیشوند. بنابراین قانون اساسی ایالات متحده آمریکا محدودیت بسیار کمتری برای کارهای نظارت خارجی آژانس امنیت ملی اعمال میکند. شرایط ویژه برای نظارت درونمرزی در لایحه نظارت بر اطلاعات خارجی وجود دارند که حفاظت از شهروندان آمریکایی خارج از خاک آمریکا را دربرنمیگیرند.[92]

برنامه نظارت رئیسجمهور

مدت کوتاهی پس از حملات ۱۱ سپتامبر، جرج دابلیو بوش، لایحه میهندوستی را برای انجام عملیاتهای ضدتروریستی، تصویب کرد. عنوانهای ۱، ۲، و ۹ اجازه اقدامهایی را میدهند که مشخصا آژانس امنیت ملی انجام میدهد. این عناوین، به ترتیب، اجازه بالا بردن سطح امنیت داخلی علیه تروریسم، رَویههای نظارتی، و بهینهسازی اطلاعات را میدادند. در ۱۰ مارس ۲۰۰۴ جلسه گفتگویی میان جرج بوش و مشاور کاخ سفید، آلبرتو گونزالس، دادستان کل، جان اشکرافت، و قائممقام دادستان کل ایالات متحده آمریکا، جیمز کومی برگزار شد. داستانهای کل، مطمئن نبودند که برنامههای آژانس امنیت ملی را بتوان قانونی دانست. آنها درباره این موضوع، تهدید به استعفا کردند اما در نهایت، برنامههای آژانس امنیت ملی، ادامه یافتند.[93] در ۱۱ مارس ۲۰۰۴ جرج بوش، مجوز تازهای را امضا کرد که به همراه نظارت بر سوابق تماسهای تلفنی، اجازه نظارت گسترده بر سوابق اینترنت را نیز میداد. این مجوز به رئیسجمهور اجازه میداد که قوانینی چون لایحه نظارت بر اطلاعات خارجی را که از مردم عادی در برابر نظارت گسترده، محافظت میکردند نادیده بگیرد. علاوه بر آن، جرج بوش مجوز اقدامهایی را امضا کرد که اجازه نظارت گسترده بر سوابق گذشته را نیز میدادند.[94]

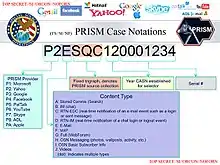

برنامه پریزم

با کمک برنامه پریزم که در سال ۲۰۰۷ راهاندازی شد[95][96] آژانس امنیت ملی، ارتباطات اینترنتی اهداف خارجی را از طریق ۹ شرکت آمریکایی فناوری اینترنت، گردآوری میکند که مایکروسافت[97]، یاهو!، گوگل، فیسبوک، پالتاک، ایاوال، اسکایپ، یوتیوب، و اپل هستند. دادههای گردآوری شده، شامل ایمیل، چت صوتی یا تصویری، ویدیو، عکس، صدا روی پروتکل اینترنت مانند اسکایپ، و پروندههای جابجا شده هستند.

ادارهکننده پیشین آژانس امنیت ملی، کیث بی آلکساندر در سپتامبر ۲۰۰۹ گفت که آژانس امنیت ملی از حمله تروریستی نجیبالله زازی و دوستانش جلوگیری کرد.[98] بااینحال، این ادعا رد شده و هرگز مدرکی ارائه نشده که نشان دهد آژانس امنیت ملی، جلوی حتی یک حمله تروریستی را گرفته باشد.[99][100][101][102]

عملیات رخنهگری

به همراه دیگر روشهای معمول شنود الکترونیک با هدف گردآوری اطلاعات، آژانس امنیت ملی همچنین کار رخنه به رایانهها، تلفنهای هوشمند، و شبکههای آنها را انجام میدهد. این عملیاتها را واحد عملیات دسترسی درخور انجام میدهد که دستکم از حدود سال ۱۹۹۸ (میلادی) فعال بوده است.[103]

بر پایه مجله فارن پالیسی "دفتر عملیات دسترسی درخور، برای ۱۵ سال با موفقیت به رایانههای و سامانههای مخابراتی چین نفوذ کرده و بهترین و مطمئنترین اطلاعات را درباره آنچه درون چین میگذرد ارائه کرده است".[104][105]

ادوارد اسنودن در یک مصاحبه با مجله وایرد گفت که واحد عملیات دسترسی درخور، به طور تصادفی، باعث قطع اینترنت سوریه در سال ۲۰۱۲ (میلادی) شد.[106]

ساختار سازمانی

آژانس امنیت ملی، توسط ادارهکننده آن، مدیریت میشود که همزمان به عنوان رئیس سرویس امنیت مرکزی و فرمانده فرماندهی سایبری آمریکا نیز خدمت میکند. جایگاه ادارهکننده، بالاترین جایگاه نظامی رسمی در همه این سازمانها است. دستیار او، معاون ادارهکننده، بالاترین جایگاه غیرنظامی را در آژانس امنیت ملی/سرویس امنیت مرکزی دارد.

آژانس امنیت ملی، همچنین دارای بازرس کل، رئیس دفتر بازرس کل، مشاور کل، رئیس دفتر مشاور کل، و مدیر سازگاری است که ریاست دفتر مدیریت سازگاری را به عهده دارد.[107]

بر خلاف دیگر سازمانهای اطلاعاتی، مانند آژانس اطلاعات مرکزی (سیا) یا آژانس اطلاعات دفاعی، آژانس امنیت ملی، همواره نسبت به ساختار درون سازمانی خود، انعطافپذیر بوده است.

در میانه دهه ۱۹۹۰ آژانس امنیت ملی، به پنج اداره، تقسیم میشد:

- اداره عملیات، که مسئول گردآوری و پردازش شنودهای الکترونیک بود.

- اداره فناوری و سامانهها، که فناوریهای تازه را برای گردآوری و پردازش شنود الکترونیک، توسعه میداد.

- اداره امنیت سامانههای اطلاعاتی، که مسئول مأموریتهای امنیت اطلاعات و ارتباطات آژانس امنیت ملی بود.

- اداره برنامهها سیاست و طرحها، که به پشتیبانی از کارمندان و جهتدهی کلی آژانس امنیت ملی میپرداخت.

- اداره خدمات پشتیباتی، که پشتیبانی لجستیکی و اداری ارائه میداد.[108]

هر یک از این ادارهها چندین گروه یا عنصر را دربرمیگرفتند که با یک حرف، مشخص میشدند. برای نمونه، گروه A مسئول شنود الکترونیک از اتحاد جماهیر شوروی سوسیالیستی و اروپای خاوری بود و گروه G کار شنود الکترونیک از همه کشورهای غیر کمونیستی را برعهده داشت. هر کدام از این گروهها به چند واحد تقسیم میشدند که با یک شماره اضافی، مشخص میشدند. برای نمونه، A5 برای شکستن کدهای شوروی کار میکرد و دفتر G6 مسئول شکستن کدهای خاور میانه، شمال آفریقا، کوبا، و آمریکای مرکزی و جنوبی بود.[109][110]

ادارهها

در سال ۲۰۱۳ آژانس امنیت ملی، دهها اداره داشت که هر کدام با یک حرف، مشخص میشدند و همه آنها به طور شفاف، شناختهشده نیستند. ادارهها به بخشها و واحدها تقسیم میشدند و به ازای هر واحد یا بخش زیرمجموعه و پایینتر، یک شماره یا حرف به آنها افزوده میشد.[111]

در سال ۲۰۰۰ یک تیم رهبری، شامل ادارهکننده، مدیران شنود الکترونیک و معاونان آنها، اداره تضمین اطلاعات، و مدیر فنی تشکیل شد. روسای دیگر بخشهای اصلی، دستیاران مدیران ارشد تیم رهبری آژانس امنیت ملی شدند.[112]

پس از آنکه جرج بوش، برنامه نظارت رئیسجمهور بر تروریستها را در سال ۲۰۰۱ آغاز کرد آژانس امنیت ملی، مرکز ۲۴ساعته واکاوی فراداده را بنیان گذاشت و به دنبال آن در سال ۲۰۰۴ "بخش واکاوی پیشرفته" آغاز به کار کرد. مأموریت بخش واکاوی پیشرفته، واکاوی درونمایه و فرداده اینترنت و تماسهای تلفنی بود. هر دو واحد، بخشی از اداره شنود الکترونیک بودند.[113]

یک پیشنهاد در سال ۲۰۱۶ (میلادی) اداره شنود الکترونیک را با اداره تضمین اطلاعات ادغام میکرد و اداره تازهای به نام "اداره عملیاتها" را پدید میآورد.[114]

شبکه آژانس امنیت ملی

شبکه آژانس امنیت ملی با نام NSANet اینترانت رسمی آژانس امنیت ملی است.[115] شبکه آژانس امنیت ملی، یک شبکه طبقهبندیشده[116] برای اطلاعات تا سطح اطلاعات تقسیمشده حساس است[117] تا از استفاده و همرسانی دادههای اطلاعاتی بین آژانس امنیت ملی و سازمانهای شنود الکترونیک چهار کشور دیگر فایو آیز، پشتیبانی کند. مدیریت شبکه آژانس امنیت ملی به سرویس امنیت مرکزی تگزاس واگذار شده است.[118]

شبکه آژانس امنیت ملی، یک شبکه رایانهای بسیار امن است و از فیبرهای نوری و کانالهای مخابراتی ماهوارهای پدید آمده و تقریباً به صورت کامل از شبکه عمومی اینترنت، جدا است. این شبکه به کارمندان، و واکاوهای اطلاعاتی نظامی و غیرنظامی آژانس امنیت ملی، اجازه میدهد که در هر جای جهان، به پایگاه دادهها و سامانههای آژانس، دسترسی داشته باشند. این دسترسی به شدت، کنترل و بازرسی میشود. برای نمونه، هر رویدادی ذخیره میشود، کنشها به صورت تصادفی، سرکشی میشوند، و بارگیری (دانلود) و پرینت اسناد از شبکه آژانس امنیت ملی، ثبت میشوند.[119] برخی دانشگاهها که پژوهشهای بسیار حساسی انجام میدهند نیز اجازه اتصال به این شبکه را دارند.[120]

در سال ۱۹۹۸ شبکه آژانس امنیت ملی، به همراه نیپرنت و سیپرنت، "مشکلات بزرگی در رابطه با توانایی ضعیف در جستجو، داده سازماننیافته، و اطلاعات قدیمی" داشتند.[121] در سال ۲۰۰۴ گزارش شد که شبکه آژانس امنیت ملی از بیش از ۲۰ سیستمعامل سفارش سازمانی استفاده میکند.[122]

هزاران سند فوق محرمانه داخلی آژانس امنیت ملی که در سال ۲۰۱۳ توسط ادوارد اسنودن منتشر شدند در یک "مکان همرسانی پروندهها در شبکه اینترانت آژانس امنیت ملی" نگهداری میشدند؛ بنابراین کارمندان آژانس امنیت ملی، به آسانی میتوانستند آنها را به صورت آنلاین بخوانند. هرکسی با تاییدیه اطلاعات تقسیمشده حساس، به آن اسناد، دسترسی داشت. ادوارد اسنودن، به عنوان مدیر سیستم، مسئول جابجایی اسناد بسیار حساسی که به صورت اشتباه در جای نادرست گذاشته شده بودند، به مکانهای ایمنترِ ذخیرهسازی بود.[123]

مراکز مراقبت

آژانس امنیت ملی، دستکم ۲ مرکز مراقبت دارد:

- مرکز عملیاتی امنیت ملی، که مرکز کنونی عملیات آژانس امنیت ملی، و کانونی برای ارائه گزارشهای حساس به زمان (فوری) شنود الکترونیک، برای "سامانه شنود الکترونیک آمریکا" است. این مرکز در سال ۱۹۶۸ (میلادی) با نام "مرکز مراقبت شنود الکترونیک ملی" آغاز به کار کرد و در سال ۱۹۷۳ (میلادی) به "مرکز عملیات شنود الکترونیک ملی" تغییر نام داد. نام کنونی این مرکز با نام "مرکز عملیاتی امنیت ملی" به معنی "مرکز قدرت آژانس امنیت ملی" در سال ۱۹۹۶ (میلادی) به آن داده شد.

- مرکز عملیات تهدید آژانس امنیت ملی/سرویس امنیت مرکزی، که در اصل، همکاری مشترک آژانس امنیت ملی/سرویس امنیت مرکزی با وزرات امنیت میهن است در پاسخ به سوانح سایبری، کار میکند. مرکز عملیات تهدید آژانس امنیت ملی، شبکه بیدرنگی از آگاهی و توانایی شناسایی تهدیدها پدید میآورد تا کنشهای مخرب را پیشبینی کند، هشدار دهد، یا چیزی را به آنها نسبت دهد و امکان هماهنگی عملیات شبکه رایانهای را فراهم کند. مرکز عملیات تهدید آژانس امنیت ملی، در سال ۲۰۰۴ به عنوان یک پروژه مشترک تضمین اطلاعات و شنود الکترونیک، راهاندازی شد.[124]

کارمندان

شمار کارمندان آژانس امنیت ملی، طبقهبندیشده است اما چندین منبع، برآوردهای گوناگونی ارائه دادهاند. در سال ۱۹۶۱ آژانس امنیت ملی ۵۹,۰۰۰ کارمند نظامی و غیرنظامی داشت. این تعداد در سال ۱۹۶۹ (میلادی) به ۹۳,۰۶۷ نفر رسید که ۱۹,۳۰۰ نفر آن در ستاد آژانس در فورت جورج جی. مید کار میکردند. در اوایل دهه ۱۹۸۰ آژانس امنیت ملی نزدیک به ۵۰,۰۰۰ کارمند نظامی و غیرنظامی داشت. در سال ۱۹۸۹ (میلادی) این شمار به ۷۵,۰۰۰ تن رسید که ۲۵,۰۰۰ تن از آنان در ستاد آژانس کار میکردند. بین سالهای ۱۹۹۰ تا ۱۹۹۵ (میلادی) یکسوم بودجه و نیروی انسانی آژانس امنیت ملی کم شد که به از دست رفتن قابل توجه نیروهای باتجربه انجامید.[125]

در سال ۲۰۱۲ آژانس امنیت ملی، اعلام کرد که بیش از ۳۰,۰۰۰ کارمند آن در فورت جورج جی. مید و دیگر جاها کار میکنند.[2] در سال ۲۰۱۲ معاون ادارهکننده آژانس، جان سی. اینگلیس به شوخی گفت که "شمار کل کارمندان آژانس امنیت ملی، چیزی بین ۳۷,۰۰۰ تا یک میلیارد است" و آژانس امنیت ملی، "احتمالاً بزرگترین کارفرمای درونگرا است". در سال ۲۰۱۳ مجله اشپیگل اعلام کرد که آژانس امنیت ملی ۴۰,۰۰۰ کارمند دارد.[4] به طور گستردهتر، از آن آژانس، به عنوان بزرگترین کارفرمای مستقل ریاضیدانان در جهان، یاد شده است.[126] برخی کارمندان آژانس امنیت ملی، بخشی از نیروی کار دفتر ملی شناسایی را تشکیل میدهند. وظیفه دفتر ملی شناسایی، فراهمآوری توانایی شنود الکترونیک ماهوارهای برای آژانس امنیت ملی است.

در سال ۲۰۱۳ نزدیک به ۱۰۰۰ مدیر سیستم، برای آژانس امنیت ملی کار میکردند.[127]

امنیت کارمندان

در اوایل سال ۱۹۶۰ (میلادی) پس از آنکه ۲ مأمور مرتبط با شوروی، شناسایی شدند از آژانس امنیت ملی انتقاد شد. بررسیهای انجام شده توسط کمیته فعالیتهای غیر آمریکایی مجلس نمایندگان و کمیته نیروهای مسلح مجلس نمایندگان ایالات متحده آمریکا موارد جدی ناآشنایی با قوانین امنیت کارمندان را نشان دادند که به کنارهگیری معاون پیشین منابع انسانی و معاون امنیتی، و همچنین تصویب رویههای امنیتی سفتوسختتر انجامید.[128] با این وجود، رخنه امنیتی، تنها یک سال بعد دوباره رخ داد. هنگامیکه یکی از کارمندان پیشین آژانس امنیت ملی، اسرار رمزنگاری سازمان را فاش کرد و روزنامه ایزوستیا آنرا در۲۳ ژوئیه ۱۹۶۳ منتشر کرد.

یکی از منشیهای پیامرسان آژانس امنیت ملی، در همان روزی که بازرسیهای در جریان، نشان دادند که او اطلاعات مخفی را به طور منظم به شوروی میفروخته، خودکشی کرد. عدم تمایل کنگره به بررسی این مسائل، یک روزنامهنگار را بر آن داشت که بنویسد: "اگر همانند چنین فجایعی در یک سازمان دولتی عادی رخ میداد گروه بزرگی پافشاری میکردند که مسئولان چنین اشتباهی، باید رسماً سرزنش شوند، به سِمَتِ کاری پایینتری فرستاده شوند، یا اخراج شوند". دیوید کان از راهبرد پنهانکارانه آژانس امنیت ملی انتقاد کرد و آنرا حفظ آبرو نامید. او همچنین باور کورکورانه کنگره به اینکه آژانس امنیت ملی، کار خود را به درستی انجام میدهد و کوتهبینانه عمل میکند نیز انتقاد کرد و به نظارت کنگره برای جلوگیری از سوءاستفاده از قدرت، اشاره کرد.[128]

افشاگری ادوارد اسنودن درباره برنامه پریزم باعث شد تا آژانس امنیت ملی، "قانون دو نفره" را برقرار کند. بر پایه این قانون، هنگامیکه کسی به اطلاعات حساس مشخصی دسترسی پیدا میکند باید دو مدیر سیستم، حضور داشته باشند.[127] خود اسنودن میگوید که در سال ۲۰۰۹ (میلادی) پیشنهاد چنین قانونی را داده بود.[129]

پلیگراف

آژانس امنیت ملی، روی کارمندان خود، آزمایش پلیگراف انجام میدهد. برای کارمندان تازه، این آزمایش، روشی برای پیدا کردن جاسوسان دشمن بود که به عنوان کارمند تازه، برای کار درخواست میدادند. همچنین پلیگراف در کشف هر گونه اطلاعاتی که میتوانست، درخواستکننده را وادار به اجبار کند به کار میآمد. به عنوان بخشی از این فرایند وادارسازی، به صورت تاریخی، هنگام انجام آزمایش پلیگراف از افراد، سوالهای شخصی شرمآور درباره رفتارهای جنسی میشد.[130] آژانس امنیت ملی همچنین با تمرکز بر برنامههای ضد جاسوسی، هر پنج سال، از کارمندان خود، آزمایش پلیگراف میگیرد. بهعلاوه، آژانس امنیت ملی، به صورت دورهای، آزمایش پلیگراف انجام میدهد تا جاسوسان و افشاگران را شناسایی کند. بر پایه یادداشت ادارهکننده آژانس امنیت ملی در سال ۱۹۸۲ (میلادی) ممکن است به کسانی که از انجام آزمایش، خودداری کنند نامه "قطع همکاری" بدهند.[131]

همچنین کارمندانی که بخواهند در جاهای بسیار حساس، کار کنند باید "آزمایش دسترسی ویژه" پلیگراف ضداطلاعاتی را همراه با پرسشهای رفتاری بگذرانند.[131] دفترک آژانس امنیت ملی میگوید که میانگین مدت این آزمایش ۲ تا ۴ ساعت است.[132] در گزارش دفتر ارزیابی فناوری مربوط به سال ۱۹۸۳ (میلادی) آمده که "به نظر میآید آژانس امنیت ملی (و احتمالاً آژانس اطلاعات مرکزی (سیا)) از آزمون پلیگراف به خودی خود، به عنوان روشی برای کشف حیله یا حقیقت استفاده نمیکنند بلکه به عنوان یک روش بازجویی برای تشویق به اعتراف استفاده میکنند".[133] برخی درخواستکنندگان کار، به انجام بزههایی مانند قتل، تجاوز جنسی، و فروش مواد مخدر اعتراف میکنند. بین ۱۹۷۴ تا ۱۹۷۹ از بین ۲۰,۵۱۱ درخواستکننده، ۶۹۵ نفر (٪۳/۴) اعتراف کردند که در گذشته، مرتکب بزههایی شدهاند که تقریباً هیچکس از انجام آنها خبر نداشت.[130]

در سال ۲۰۱۰ آژانس امنیت ملی، ویدیویی را منتشر کرد که در آن، فرایند آزمون پلیگراف را توضیح میداد. نام این ویدیوی ۱۰ دقیقهای، "حقایقی درباره پلیگراف" است و در وبگاه سازمان امنیت و ضداطلاعات دفاعی بارگذاری شده بود. جف استاین از واشنگتن پست میگوید: "اینکه در این ویدیو، درخواستکنندگان گوناگون یا بازیگران، در آن بازی میکنند - معلوم نیست - آنها همه چیزهای بدی که درباره پلیگراف شنیده بودند را توصیف میکنند و اشاره میکنند که هیچیک از آنها درست نیستند".[134] وبگاه AntiPolygraph.org استدلال میکند که این ویدیو، برخی اطلاعات درباره پلیگراف را حذف کرده است و ویدیویی در پاسخ به ویدیوی آژانس امنیت ملی ساخت.[135] جرج ماشکه، بنیانگذار وبگاه AntiPolygraph.org ویدوی آژانس امنیت ملی را به "اورولی" بودن متهم کرد.[134]

پس از افشاگری ادوارد اسنودن، آژانس امنیت ملی، هر ۳ ماه از کارمندان خود، آزمایش پلیگراف میگیرد.[136]

اخراج خوسرانه

شمار معافیتها از نیازهای قانونی، همواره مورد انتقاده بوده است. هنگامیکه در سال ۱۹۶۴ (میلادی) کنگره آمریکا در جلسه پرسش و پاسخ لایحهای بود که به ادارهکننده آژانس امنیت ملی، قدرت میداد که هر کسی را که بخواهد، اخراج کند واشنگتن پست نوشت: "این همان تعریف خودسرانگی است. این به معنی اخراج یا بیآبرو شدن یک کارمند با اتهامهای نامعلوم و بدون کوچکترین فرصتی برای دفاع از خود است". بااینحال، اکثریت مطلق نمایندگان، به این لایحه رای مثبت دادند.

همچنین هر کسی که از سال ۲۰۰۷ بخواهد در هر جایی، بخش خصوصی، سازمان ایالتی، یا فدرال کار کند باید در سامانه ثبتنام استخدام تازه ثبت نام کند. ظاهراً این کار برای این است که کسانی را که از حمایت از فرزند، طفره میروند شناسایی کند. اما اگر ادارهکننده یک سازمان اطلاعاتی، فکر کند که به دلیل مسائل امنیت ملی کشور، انجام این کار، ضروری نیست ممکن است کارمندان آن سازمان اطلاعاتی، از ثبت نام در آن سامانه، معاف شوند.

مراکز

تاریخچه ستاد

هنگامیکه آژانس امنیت ملی، آغاز به کار کرد، ستاد و مرکز رمزنگاری آن در ایستگاه امنیتی نیروی دریایی در واشینگتن، دی.سی. بودند. کارهای شنود الکترونیک در تالار آرلینگنتون در ویرجینیای شمالی انجام میشدند که به عنوان ستاد عملیات رمزنگاری نیروی زمینی، فعالیت میکرد.[137] چون شوروی، بمب اتمی منفجر کرده بود و مراکز دولتی، شلوغ بودند دولت فدرال، تصمیم به جابجایی چندین سازمان، از جمله سازمان اطلاعات نیروهای مسلح/آژانس امنیت ملی گرفت. یک کمیته برنامهریزی، پایگاه نیروی زمینی فورت ناکس در ایالت کنتاکی را در نظر گرفت اما در نهایت، فورت جورج جی. مید در مریلند به عنوان ستاد آژانس امنیت ملی برگزیده شد. زیرا به اندازه کافی از واشینگتن دور بود که در صورت حمله اتمی به واشینگتن، آژانس امنیت ملی، در امان بماند. اما به اندازه کافی به واشینگتن نزدیک بود که کارمندان نیاز نداشتند خانوادههای خود را جابجا کنند.[138]

پس از جابجایی آژانس امنیت ملی به فورت جورج جی. مید در اواخر دهه ۱۹۵۰ (میلادی) و رشد پرشتاب آن، ساخت ساختمانهای اضافی، آغاز شد.[138] در سال ۱۹۶۳ (میلادی) ساختمان ۹ طبقه تازه ستاد، گشایش یافت. کارمندان آژانس امنیت ملی، آنرا "ساختمان ستاد" نامیدند و از آنجاییکه مدیریت آژانس امنیت ملی در طبقه نهم بود کارمندان برای اشاره به مدیران خود از گزاره "طبقه نهم" استفاده میکردند.[139] بخش امنیت ارتباطات در واشینگتن، باقی ماند تا اینکه ساخت ساختمان آن در سال ۱۹۶۸ پایان یافت.[138] در سپتامبر ۱۹۸۶ ساختمانهای عملیاتهای 2A و 2B درحالیکه با محافظ مس پوشیده شده بودند تا از شنود در امان بمانند با حضور ویژه رونالد ریگان، گشوده شدند. چهار ساختمان آژانس امنیت ملی، به "Big Four" "چهار بزرگ" شناخته میشوند. پس از گشایش، دفتر ادارهکننده آژانس به 2B منتقل شد.[140]

ستاد آژانس امنیت ملی در ۳۹°۶′۳۲″ شمالی ۷۶°۴۶′۱۷″ غربی در فورت جورج جی. مید، مریلند است و از دیگر مجموعهها و سازمانهای موجود در آن تاسیسات نظامی، جدا است. فورت جورج جی. مید در حدود ۲۰ مایل (۳۲ کیلومتر) جنوب باختر بالتیمور[141] و ۲۵ مایل (۴۰ کیلومتر) شمال خاور شهر واشینگتن قرار دارد.[142] آژانس امنیت ملی، ۲ خروجی اختصاصی از بزرگراه بالتیمور-واشینگتن دارد. خروجی خاوری Eastbound آن از Parkway (به سوی بالتیمور) برای عموم، آزاد است و به کارمندان، دسترسی به پردیس اصلی و برای مردم عادی، دسترسی به موزه ملی رمزنگاری را فراهم میکند. در خروجی سمت باختری Westbound (به سوی واشینگتن) تابلوی "فقط کارمندان آژانس امنیت ملی" دیده میشود.[143][144] تنها، افراد دارنده تاییدیه مناسب، اجازه استفاده از این راه را دارند و در سرتاسر راه، خودروهای گشت، از آن ورودی، محافظت میکنند.[145]

آژانس امنیت ملی، بزرگترین کارفرما در ایالت مریلند است و دو-سوم کارمندان آن در فورت جورج جی. مید کار میکنند.[146] مساحت پردیس فورت جورج جی. مید ۵٬۰۰۰ جریب فرنگی (۲٬۰۰۰ هکتار؛ ۷٫۸ مایل مربع)[147] و ۱۳۰۰ ساختمان و ۱۸۰۰۰ پارکینگ خودرو در آن ساخته شده است.[148] مساحت ستاد آژانس امنیت ملی ۳۵۰ جریب فرنگی (۱۴۰ هکتار؛ ۰٫۵۵ مایل مربع) است.[142][149]

ستاد اصلی آژانس امنیت ملی و ساختمان عملیاتهای آن، چیزهایی هستند که جیمز بمفورد، نویسنده کتاب پیکر اسرار، آنرا "یک سازه مدرن جعبهایمانند" توصیف میکند که شبیه به هر "ساختمان اداری شیک" است. این ساختمان با شیشه تیره پوشیده شده که تنها، از یک طرف، دید دارد و فاصله میان شیشهها با محافظ مس، اندود شده تا با به دام انداختن سیگنالها و صداها، از جاسوسی، جلوگیری کند. مساحت هر طبقه آن ۳٬۰۰۰٬۰۰۰ فوت مربع (۲۸۰٬۰۰۰ متر مربع) یا بیش از ۶۸ جریب فرنگی (۲۸ هکتار) است؛ جیمز بمفورد میگوید که "کاخ کنگره آمریکا به راحتی در یکچهارم آن، جا میشود".[150]

این مرکز، بیش از ۱۰۰ نقطه دیدهبانی دارد؛[151] یکی از آنها مرکز کنترل بازدیدکنندگان است که محوطهای دوطبقه به عنوان در ورودی است.[150] در ورودی، یک سازه پنج ضلعی سفید وجود دارد.[152] در این ورودی، برای بازدیدکنندگان، نشان بازدیدکننده صادر میشود و تاییدیه امنیتی کارمندان بررسی میشود.[153] در مرکز کنترل بازدیدکنندگان، نشان آژانس امنیت ملی دیده میشود.[152]

ساختمان عملیات 2A بلندترین ساختمان در پردیس آژانس امنیت ملی و محل بسیاری از ادارههای عملیاتهای آژانس است که از مرکز کنترل بازدیدکنندگان، قابل دسترسی است. جیمز بمفورد، آنرا "مکعب روبیک شیشهای تیره" توصیف میکند.[154] در "راهروی سرخ" مرکز، کارهای غیر امنیتی، مانند خوراکی فروشی و داروخانه وجود دارند. نام "سرخ" از "نشان قرمز" رنگی است که افراد بدون تاییدیه امنیتی به لباس خود میآویزند. در ستاد آژانس امنیتی ملی، کافهتریا، اتحادیه اعتباری، مرکز فروش بلیط هواپیما و سرگرمی، آرایشگاه، و بانک وجود دارد.[152] ستاد آژانس امنیت ملی، دفتر پست، آتشنشانی، و پلیس ویژه خود را دارد.[155][156][157]

کارمندان ستاد آژانس امنیت ملی، در جاهای گوناگونی در فاصله بین بالتیمور و واشینگتن زندگی میکنند که آناپولیس در بالتیمور، و کلمبیا در مریلند، و منطقه کلمبیا شامل جورجتاون (واشینگتن، دی سی) را دربرمیگیرد.[158] از سال ۲۰۰۵ آژانس امنیت ملی، یک خط قطار ویژه از ایستگاه ادنتون به مرکز کنترل بازدیدکنندگان برقرار کرده که قطارهای MARC آنرا انجام میدهند.[159]

مصرف برق

به دنبال قطعی بزرگ برق در سالهای ۲۰۰۰، ۲۰۰۳ و به دنبال آن ۲۰۰۷ روزنامه بالتیمور سان گزارش کرد که به دلیل زیرساخت ناکافی برق در داخل فورت جورج جی. مید برای پشتیبانی از تجهیزات نصب شده، آژانس امنیت ملی در خطر اضافهبار برق است. ظاهراً این مشکل در دهه ۱۹۹۰ شناخته شده بود اما به آن، اولویت داده نشد و "امروز (۲۰۱۳)، توانایی آژانس بر ادامه فعالیتهای خود، در معرض تهدید است".[160]

در ۶ اوت ۲۰۰۶ بالتیمور سان گزارش کرد که مصرف برق آژانس امنیت ملی، از توان شبکه، بالاتر رفته و شرکت برق و گاز بالتیمور (امروز با نام Constellation Energy) دیگر نمیتواند به آنها برق بیشتری بفروشد.[161] بنابراین آژانس امنیت ملی تصمیم گرفت برخی عملیاتهای خود را به مرکز ماهوارهای تازه خود منتقل کند.

در سال ۲۰۰۷ شرکت برق و گاز بالتیمور، ۶۵ تا ۷۰ مگاوات از برق فورت جورج جی. مید را تامین میکرد و پیشبینی میشد تا پایان آن سال ۱۰ تا ۱۵ مگاوات دیگر نیز افزوده شود.[162] در سال ۲۰۱۱ (میلادی) آژانس امنیت ملی بزرگترین مصرفکننده برق در مریلند بود.[146] در سال ۲۰۰۷ مصرف برق آژانس امنیت ملی، برابر شهر آناپولیس، مرکز ایالت مریلند بود.[160]

یک برآورد، هزینه احتمالی مصرف برق در مرکز داده یوتا را ۴۰ میلیون دلار در سال، ارزیابی کرد.[163]

منابع رایانشی

در سال ۱۹۹۵ بالتیمور سان گزارش کرد که آژانس امنیت ملی، به تنهایی، دارنده بزرگترین گروه ابررایانهها در جهان است.[164]

در مه ۲۰۱۳ آژانس امنیت ملی، در فورت جورج جی. مید برای آغاز کار ساخت مرکز شماره ۲ رایانش عالی، جشن بزرگی برگزار کرد.[165] پیشبینی میشد ساخت این مرکز در سال ۲۰۱۶ پایان یابد. این مرکز که "سایت M" نامیده میشود یک پست برق ۱۵۰ مگاواتی، ۱۴ ساختمان اداری و ۱۰ پارکینگ طبقاتی دارد. "سایت M" با هزینه ۳/۲ میلیارد دلار و در مساحت ۲۲۷ جریب فرنگی (۹۲ هکتار؛ ۰٫۳۵۵ مایل مربع) ساخته شد. مساحت ساختمان مرکز رایانش عالی ۱٬۸۰۰٬۰۰۰ فوت مربع (۱۷ هکتار؛ ۰٫۰۶۵ مایل مربع) است[155] و در آغاز به کار، از ۶۰ مگاوات برق استفاده میکند.[166]

پیشبینی میشود بخشهای ۲ و ۳ مرکز رایانش عالی در سال ۲۰۳۰ پایان یابند و فضای موجود مرکز، نزدیک به چهار برابر شده و به ۵٬۸۰۰٬۰۰۰ فوت مربع (۵۴ هکتار؛ ۰٫۲۱ مایل مربع) با ۶۰ ساختمان و ۴۰ پارکینگ طبقاتی برسد. پیمانکاران دفاعی، در حال ساخت یا گسترش مراکز امنیت سایبری در نزدیکی آژانس امنیت ملی و اطراف منطقه کلانشهری واشینگتن هستند.[155]

مرکز ملی امنیت رایانه

"مرکز امنیت رایانه" وزارت دفاع آمریکا در سال ۱۹۸۱ بنیانگذاری شده و در سال ۱۹۸۵ (میلادی) به "مرکز ملی امنیت رایانه" تغییر نام داد. مرکز ملی امنیت رایانه، مسئول امنیت رایانهها در سراسر دولت فدرال آمریکا (منبع ۱۷۸) و بخشی از آژانس امنیت ملی بود (منبع ۱۷۹).[167] این مرکز در اواخر دهه ۱۹۸۰ و طول دهه ۱۹۹۰ به عنوان بخشی از آژانس امنیت ملی و مرکز ملی امنیت رایانه،[168] سنجه ارزیابی سامانه رایانهای قابل اعتماد را در قالب بخشی از سری رنگین کمان منتشر کرد و در آن، جزئیات رایانش قابل اعتماد و ویژگیهای پلتفرم شبکه را توضیح داد. بااینحال، در اوایل دهه ۲۰۰۰ (میلادی) کتابهای رنگین کمان با استاندارد بینالمللی سنجه مشترک، جایگزین شدند.[169]

دیگر مراکز در خاک آمریکا

در سال ۲۰۱۲ آژانس امنیت ملی، از ۴ ماهواره زمینآهنگ، اطلاعات، گردآوری میکرد. گیرندههای ماهوراهای در ایستگاه رورینگ کریک در کاتاویسا، پنسیلوانیا، و ایستگاه سالت کریک در آرباکل، کالیفرنیا بودند. این مراکز ۱۰ تا ۲۰ تلفنخانه را شنود مخابراتی میکردند. آژانس امنیت ملی، در چندین ایالت، تاسیاتی داشت و از طریق آنها اروپا، خاور میانه، شمال آفریقا، آمریکای لاتین، و آسیا را رهگیری میکرد.[163]

آژانس امنیت ملی، مراکز دیگری در دیگر جاهای آمریکا دارد. Friendship Annex در لینتهیکوم، مریلند که از فورت جورج جی. مید با خودرو، ۲۰ تا ۲۵ دقیقه فاصله دارد؛[170] مرکز داده هوافضا در پایگاه نیروی هوایی باکلی در آرورا، کلرادو در بیرون دنور؛ مرکز رمزنگاری تگزاس در پایگاه نیروی هوایی لاکلند در سن آنتونیو، تگزاس؛ تاسیسات فورت گوردون در آگوستا، جورجیا؛ مرکز آژانس امنیت ملی در هونولولو، هاوایی؛ تاسیسات پژوهش چندبرنامهای در اوک ریج، تنسی، و جاهای دیگر، از جمله این مراکز هستند.[158][163]

در ۶ ژانویه ۲۰۱۱ آژانس امنیت ملی، مراسم بزرگی برای ساخت نخستین "مرکز داده ابتکار عمل جامع امنیت سایبری ملی" برگزار کرد که با نام کوتاه "مرکز داده یوتا" شناخته میشود. این مرکز داده با هزینه ۱/۵ میلیارد دلار در اردوگاه ویلیامز در ۲۵ مایل (۴۰ کیلومتر) جنوب سالتلیکسیتی و برای پشتیبانی از ابتکار عمل امنیت سایبری ملی آژانس امنیت ملی ساخته شد.[171] ساخت مرکز داده یوتا در مه ۲۰۱۹ پایان یافت.[172]

.jpg.webp)

در سال ۲۰۰۹ آژانس امنیت ملی، برای حفاظت از داراییهای خود و دسترسی به برق بیشتر، تصمیم به تمرکززدایی و گسترش مراکز خود در فورت جورج جی. مید و پایگاه نیروی هوایی پادشاهی در منوید هیل زد.[173] در آن هنگام پیشبینی میشد که گسترش در منوید هیل در سال ۲۰۱۵ (میلادی) پایان یابد.[61]

روزنامه یاکیما هرالد-ریپابلیک با اشاره به گفتههای جیمز بمفورد نوشت: بسیاری از پایگاههای برنامه اشلون، یک سامانه موروثی بودند که از فناوری کهنه دهه ۱۹۹۰ استفاده میکردند.[55] در سال ۲۰۰۴ آژانس امنیت ملی، به عملیات خود در ایستگاه باد آیبلینگ (ایستگاه میدانی ۸۱) در باد آیبلینگ آلمان پایان داد.[174] در سال ۲۰۱۲ آژانس امنیت ملی، با هدف برنامهریزی برای بستن مرکز آموزش یاکیما در ایالت واشینگتن، شروع به جابجایی برخی عملیاتهای خود از ایستگاه پژوهش یاکیما در مرکز آموزشی یاکیما به ایالت کلرادو کرد.[175] همچنین آژانس امنیت ملی در سال ۲۰۱۳ برای پایان دادن به عملیات خود در شوگر گروو در ویرجینیای غربی تلاش کرد.[55]

ایستگاههای بینالمللی

به دنبال امضای توافق یوکوسا بین آمریکا، بریتانیا، کانادا، استرالیا، و نیوزیلند بین سالهای ۱۹۴۶ تا ۱۹۵۶[177] که بعدها در برنامههای شنود الکترونیک و اشلون با یکدیگر همکاری کردند[178] آژانس امنیت ملی، ایستگاههایی در ستاد ارتباطات دولت در بیود در مورونستو در بریتانیا؛ جرالدتون، پاین گپ، و شول بِی در استرالیا؛ ایستگاه نیروهای کانادا در لیتریم، اتاوا، و انتاریو در کانادا؛ میساوا، آئوموری در ژاپن؛ و ایستگاه وایهوپای[179] و ایستگاه تانگیموآنا در نیوزیلند ساخت.[180]

پایگاه نیروی هوایی پادشاهی در منوید هیل در یورکشر شمالی در بریتانیا را آژانس امنیت ملی، مدیریت میکند. بر پایه بیبیسی، این پایگاه در سال ۲۰۰۷ بزرگترین ایستگاه نظارت الکترونیک در جهان بود.[183] ساخت این پایگاه در سال ۱۹۵۴ (میلادی) برنامهریزی شد و در سال ۱۹۶۰ گشایش یافت. مساحت این ایستگاه در سال ۱۹۹۹ برابر ۵۶۲ جریب فرنگی (۲۲۷ هکتار؛ ۰٫۸۷۸ مایل مربع) بود.[184]

در سال ۲۰۱۱، ۲۴۰ نفر در مرکز اروپایی رمزنگاری آژانس امنیت ملی، به نام "مجتمع دگر" کار میکردند. مجتمع دگر در پردیس نظامی آمریکا در گریزهایم، نزدیک فرانکفورت آلمان است. یک گزارش سال ۲۰۱۱ آژانس امنیت ملی نشان میدهد که مجتمع دگر، مسئول "بزرگترین واکاوی و بهرهوری [اطلاعاتی] در اروپا" است و بر اولویتهای گوناگون، شامل آفریقا، اروپا، خاور میانه، و عملیات ضدترویستی تمرکز میکند.[185]

در سال ۲۰۱۳ آژانس امنیت ملی، از یک مرکز اطلاعات تلفیقی تازه نیز استفاده میکرده که در ستاد نیروی زمینی آمریکا در اروپا در ویسبادن آلمان ساخته شده بود. همکاری آژانس امنیت ملی با آژانس اطلاعات فدرال (سرویس اطلاعات خارجی آلمان) را رئیس پیشین آن گرهارد شیندلر تایید کرده بود.[187]

تایلند

تایلند مانند ۹ کشور دیگر، "شریک رده سوم" آژانس امنیت ملی است.[188] این کشورها کشورهای غیر انگلیسیزبانی هستند که در برابر دریافت اطلاعات خام شنود الکترونیک و گزارشهای نهایی، با آژانس امنیت ملی، قراردادهای امنیتی دارند.

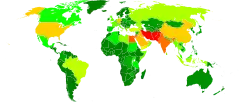

آژانس امنیت ملی آمریکا و شرکای دسته دوم: شنود الکترونیک و همرسانی گسترده[189]

آژانس امنیت ملی آمریکا و شرکای دسته سوم: شنود الکترونیک یکسویه برای آژانس امنیت آمریکا در برابر دریافت فناوریهای نظارتی و پول نقد[189]

آمریکا دستکم ۲ ایستگاه گردآوری اطلاعات و شنود الکترونیک در تایلند دارد. یکی از آنها در سفارت آمریکا در بانکوک است که یک واحد سرویس گردآوری ویژه مشترک بین آژانس امنیت ملی و آژانس اطلاعات مرکزی (سیا) است. گمان میرود این واحد، سفارتهای خارجی، ارتباطات دولتی، و در صورت امکان، اهداف دیگر را شنود میکند.

تاسیسات دوم، یک ایستگاه رهگیری ماهوارههای خارجی در کون کن است. نام رمز این ایستگاه INDRA است که به آن LEMONWOOD هم گفته میشود. مساحت ایستگاه INDRA برابر ۴۰ هکتار (۹۹ جریب فرنگی) است و ساختمان بزرگ عملیات آن با مساحت ۳,۷۰۰ تا ۴,۶۰۰ مترمربع (۴۰,۰۰۰ تا ۵۰,۰۰۰ فوت مربع) در بخش باختری و چهار آنتن سهموی پوشیده شده با آنتنپوش در آن قرار دارند. احتمالاً ۲ آنتن سهمویِ پوشیده شده با آنتنپوش برای رهگیری ماهوارهای استفاده میشوند و ۲ آنتن دیگر برای بازپخش اطلاعات به آژانس امنیت ملی هستند. همچنین یک آرایه آنتنی دایرهای (Circularly-Disposed Antenna Array (CDAA)) از گونه PUSHER در شمالیترین بخش مجموعه وجود دارد.[190][191]

آژانس امنیت ملی، ایستگاه رهگیری کون کن را در اکتبر ۱۹۷۹ راهاندازی کرد. مأموریت ایستگاه INDRA شنود ارتباطات رادیویی ارتش آزادیبخش خلق (نیروی زمینی چین) و نیروی هوایی ارتش آزادیبخش خلق (نیروی هوایی چین) در جنوب جنوب چین و بهویژه در درون و اطراف شهر کونمینگ در استان یوننان در جنوب چین بود. در اواخر دهه ۱۹۷۰ تنها، یک آرایه آنتنی دایرهای کوچک در ایستگاه INDRA وجود داشت که از راه دور، به وسیله ماهواره، از پست شنود آژانس امنیت ملی در کونیا کمپ، هاوایی کنترل میشد. همچنین گروه کوچکی از پیمانکاران غیرنظامی از شرکت مهندسی فیلد بندیکس در این پایگاه بودند که کار آنها اطمینان از کارکرد درست آرایه آنتن و ماهوراههای بازپخش بود.[190]

بر پایه مقالههایی که ویلیام الدریج اودم در اواخر عمر خود نوشت، در سال ۱۹۸۶ ایستگاه INDRA با یک آرایه آنتن دایرهای گونه PUSHER تازه ساخت بریتانیا بهروزرسانی شد. هدف از این کار، بهروزرسانی کلی مراکز شنود الکترونیک آژانس امنیت ملی و تایلند بود که از کشورهای کمونیستی اطراف تایلند، یعنی ویتنام، لائوس، و کامبوج، جاسوسی میکردند.[190]

در دهه ۱۹۹۰ با خوب شدن روابط چین و ویتنام با آمریکا ظاهراً ایستگاه INDRA به حال خود رها شد. یک تصویر ماهوارهای در سال ۲۰۰۲ نشان داد که آرایه آنتن دایرهای PUSHER ویران شده و احتمالاً نشاندهنده بسته بودن ایستگاه است. پس از حملات ۱۱ سپتامبر، پایگاه کون کن دوباره راهاندازی شد و برای انجام یک مأموریت رهگیری ماهوارهای بزرگ، گسترش یافت. احتمال میرود حضور آژانس امنیت ملی در کون کن، اندک باشد و بیشتر کار را پیمانکاران غیرنظامی انجام دهند.[190]

تحقیق و توسعه

آژانس امنیت ملی به صورت مستقیم یا غیر مستقیم، در دوره مدیریت دریاسالار بابی ری اینمن و پس از آن، در بحثوگفتگوهای مربوط به سیاستگذاری عمومی در دیگر ادارههای دولتی، نقش مشاور غیر مستقیم یا پشت صحنه را داشته است. در دهه ۱۹۹۰ آژانس امنیت ملی، بازیگر اصلی در مبحث صادرات رمزنگاری در ایالات متحده آمریکا بود. در سال ۱۹۹۶ محدویتهای صادراتی کاهش یافتند اما برداشته نشدند.

کار برقراری ارتباطات امن برای دولت، آژانس امنیت ملی را در زمینههای گوناگون فناوری، درگیر کرده است. از جمله این فناوریها طراحی سختافزار و نرمافزارهای ارتباطی ویژه، تولید نیمرساناهای اختصاصی (در کارخانه ساخت مدار مجتمع در فورت جورج جی. مید)، و پژوهشهای پیشرفته رمزنگاری هستند. برای ۵۰ سال آژانس امنیت ملی، بیشتر تجهیزات رایانهای مورد نیاز را خود، طراحی و تولید میکرد. اما از دهه ۱۹۹۰ تا تقریباً سال ۲۰۰۳ (میلادی) (هنگامیکه کنگره، بخشی از بودجه را حذف کرد) آژانس، کار تحقیق و تجهیزات را به پیمانکاران بخش خصوصی سپرد.[192]

استاندارد رمزنگاری دادهها

آژانس امنیت ملی، درگیر جنجال جزئیتری درباره دخالت در ساخت استاندارد رمزنگاری دادهها بوده است. استاندارد رمزنگاری دادهها، الگوریتم سایفر قالبی عمومی و استاندارد بود که دولت و نظام بانکی آمریکا از آنها استفاده میکردند. در هنگام توسعه استاندارد رمزنگاری دادهها توسط آیبیام در دهه ۱۹۷۰ آژانس امنیت ملی، پیشنهاد تغییراتی در برخی جزئیات طراحی را داد. تردیدهایی وجود داشت که هدف از این تغییرات، تضعیف الگوریتم تا اندازهای بود که به آژانس امنیت ملی بتواند در صورت نیاز، آنرا رهگیری کند. از جمله، گمانههایی درباره تغییر در یک بخش اساسی (که اصطلاحاً "S-box" نامیده میشود) برای کارگذاری یک در پشتی، و کاهش طول کلید، ممکن بود به آژانس امنیت ملی امکان دهد با استفاده از توان رایانشی بالا کلیدهای استاندارد رمزنگاری دادهها را کشف کند. از آن هنگام دیده شده که S-boxهای درون استاندارد رمزنگاری دادهها بهویژه در برابر رمزگذاری تفاضلی، مقاومت میکنند، شگردی که تا اواخر دهه ۱۹۸۰ به طور عمومی کشف نشده بود اما تیم استاندارد رمزنگاری دادههای آیبیام از آن خبر داشت.

استاندارد رمزنگاری پیشرفته

همکاری آژانس امنیت ملی در جانشین کردن استاندارد رمزنگاری پیشرفته، به جای استاندارد رمزنگاری دادهها به انجام تست عملکرد سختافزار آن، محدود بود (فرایند استاندارد رمزنگاری پیشرفته را ببینید).[193] به دنبال آن، آژانس امنیت ملی، استفاده از استاندارد رمزنگاری پیشرفته را برای حفاظت از اطلاعات طبقهبندیشده در هنگام استفاده در سامانههای تایید شده آژانس امنیت ملی، تایید کرد.[194]

سامانههای رمزگذاری آژانس امنیت ملی

آژانس امنیت ملی، مسئول جزئیات مرتبط با رمزنگاری در سامانههای موروثی زیر است:

- Secure Communications Interoperability Protocol ترمینال دیجیتال باند باریک آینده[195]

- KL-7 دستگاه گردان رمزگذاری آفلاین "آدونیس" (پس از جنگ جهانی دوم تا دهه ۱۹۸۰)[196][197]

- KW-26 رمزگذار تایپی درونخطی الکترونیک "رُمولوس" (دهه ۱۹۶۰ تا دهه ۱۹۸۰)[198]

- KW-37 رمزگذار پخش ناوگان "جِیسُن" (دهه ۱۹۶۰ تا دهه ۱۹۹۰)[197]

- KY-57 رمزگذاری راهبردی صدای بیسیم "وینسُن"[198]

- KG-84 رمزگذاری/رمزگشایی اختصاصی داده[198]

- STU-III واحد تماس تلفنی امن،[198] جایگزین شده با تجهیزات ترمینال امن[199]

آژانس امنیت ملی، بر رمزگذاری سامانههای زیر که امروز در حال استفاده هستند نظارت میکند:

- Electronic Key Management System سامانه مدیریت کلید الکترونیک[200]

- Fortezza رمزگذاری بر پایه نشانه رمزنگاری قابل جابجایی در قالب کارت رایانه[201]

- SINCGARS بیسیم راهبردی با پرش بسامد کنترل شده از طریق رمزنگاری[202]

- Secure Terminal Equipment تجهیزات ترمینال امن[199]

- High Assurance Internet Protocol Encryptor خط تولید شرکت General Dynamics Mission Systems[203]

آژانس امنیت ملی، الگوریتم دنبالههای رمزنگاری A و B را برای استفاده در سامانههای دولتی، تعیین کرده است. الگوریتمهای دنباله رمزنگاری B، زیرمجموعه الگوریتمهایی هستند که پیشتر، مؤسسه ملی فناوری و استانداردها تعیین کرده بود و انتظار میرود برای بیشتر اهداف حفاظت از اطلاعات، استفاده شوند. درحالیکه الگوریتمهای دنباله رمزنگاری A، پنهان هستند و برای حفاظت در سطوح بالای ویژه درنظر گرفته شدهاند.[194]

الگوریتم امن هش (درهمساز)

توابع هش (درهمساز) اساچای-۱ و اساچای-۲ که به طور گسترده، مورد استفاده هستند را آژانس امنیت ملی، طراحی کرده است. اساچای-۱ که اصلاح جزئی الگوریتم ضعیفتر اساچای-۰ است را نیز آژانس امنیت ملی در سال ۱۹۹۳ طراحی کرد. این اصلاح جزئی از اساچای-۰ به اساچای-۱ را آژانس امنیت ملی، ۲ سال پس از اساچای-۰ بدون هیچ توجیهی مگر برای افزایش امنیت، پیشنهاد داده بود. بین سالهای ۱۹۹۸ و ۲۰۰۵ رمزنگاران دانشگاهی، یک حمله به اساچای-۰ را پیدا کردند که بر الگوریتم اصلاح شده، عمل نمیکرد. به دلیل ضعف و محدودیت طول کلید اساچای-۱، مؤسسه ملی فناوری و استانداردها استفاده از آنرا برای امضای دیجیتال، منع کرده و از سال ۲۰۱۳ تنها، الگوریتمهای اساچای-۲ را برای چنین کاربردهایی تایید میکند.[204]

در ۲ اکتبر ۲۰۱۲ یک استاندارد هش تازه (اساچای-۳) در رقابتهای تابع هش مؤسسه ملی فناوری و استانداردها برگزیده شد که از الگوریتم Keccak استفاده میکرد. فرایند گزینش اساچای-۳ شبیه به آن چیزی بود که در گزینش استاندارد رمزنگاری پیشرفته بکار رفته بود. اما از آنجا که در الگوریتم Keccak اصلاحات پایهای انجام شده بود تا به استاندارد تبدیل شود، تردیدهایی در مورد سلامت رقابتهای تابع هش، مطرح شد.[205] این تغییرات، به احتمال زیاد، رمزنگاری انجام شده در طول رقابت را کاهش میدادند و سطح امنیت الگوریتم را پایین میآوردند.

باجافزار مولد شماره تصادفی Dual_EC_DRBG

آژانس امنیت ملی، در راهنمای سال ۲۰۰۷ مؤسسه ملی فناوری و استانداردها یک مولد شماره تصادفی به نام Dual_EC_DRBG را گنجاند. این کار، شک به وجود یک در پشتی را برانگیخت که به آژانس امنیت ملی اجازه دسترسی به سامانههایی را میدهد که از مولد شمارههای شبه تصادفی، استفاده میکنند.[206]

امروز، بر پایه این حقیقت که ثابت شده، اگر کسی ارتباط بین دو نقطه رمزنگاری منحنی بیضوی داخلی را بداند میتواند خروجی تکرارهای بعدی مولد شمارههای شبه تصادفی را تعیین کند موضوعِ دَرِ پشتی، بیشتر محتمل میشود. مؤسسه ملی فناوری و استانداردها، و شرکت RSA Security رسماً عدم استفاده از مولد شماره شبه تصادفی را پیشنهاد میکنند.[207]

تراشه کلیپر

به دلیل نگرانی از اینکه استفاده گسترده از رمزنگاری قدرتمند، مانع رهگیری دولت میشد آژانس امنیت ملی در سال ۱۹۹۳ مفهوم "سپردن کلید" را تعریف، و تراشه کلیپر را معرفی کرد که حفاظت آن از استاندارد رمزنگاری دادهها بیشتر بود اما با اجازه مقامات رسمی اجرای قانون، به آژانس امنیت ملی، اجازه دسترسی به دادههای رمزگذاری شده را میداد.[208] با این پیشنهاد، به تندی مخالفت شد و الزامات سپردن کلید، در نهایت به جایی نرسیدند.[209] بااینحال، هنوز نیز دولت آمریکا از کارتهای رمزگذاری سختافزاری Fortezza آژانس امنیت ملی که برای تراشه کلیپر ساخته شده بودند استفاده میکند و آژانس امنیت ملی، در نهایت، طراحی سایفر اسکیپجک را که در آن کارتها استفاده کرده بود از طبقهبندی، خارج و منتشر کرد.[210][211]

شهروند آرمانی

شهروند آرمانی برنامهای برای ارزیابی آسیبپذیری است که آژانس امنیت ملی، درباره زیرساختهای بحرانی اجرا میکند.[214][215] در آغاز، گفته میشد که شهروند آرمانی، برنامهای برای توسعه سامانهای تشکیل شده از حسگرها برای شناسایی حملههای سایبری به شبکههای رایانهای زیرساختهای بحرانی در هر دو بخش دولتی و خصوصی است که با یک سامانه نظارت شبکهای به نام "اینشتین" انجام میشود.[216][217] بودجه این برنامه را ابتکار عمل جامع امنیت سایبری ملی تامین میکند. بنابراین شرکت رایتئون تکنولوجیز برای انجام گام نخست برنامه، قراردادی تا ۱۰۰ میلیون دلار بسته است.

پژوهش دانشگاهی

آژانس امنیت ملی، با پیشوند کد اعطای MDA904 میلیونها دلار برای پژوهشهای دانشگاهی، سرمایهگذاری کرده که نتیجه آن، بیش از ۳۰۰۰ مقاله علمی تا ۱۱ اکتبر ۲۰۰۷ بوده است. آژانس امنیت ملی/سرویس امنیت مرکزی، گاهی تلاش کرده که انتشار پژوهشهای علمی درباره رمزنگاری را محدود کند. برای نمونه، در پاسخ به خواست آژانس امنیت ملی، به صورت داوطلبانه از انتشار رمزنگاری قالبی|رمزنگاریهای قالبی خوفو و خفره، خودداری شد. در سال ۲۰۱۳ در پاسخ به یکی از پروندههای قضایی مربوط به آزادی اطلاعات در ایالات متحده آمریکا آژانس امنیت ملی، یک مقاله پژوهشی ۶۴۳ صفحهای با عنوان "گرهگشایی از وب: راهنمایی برای پژوهش اینترنتی" چاپ کرد. این مقاله را کارمندان آژانس امنیت ملی گردآوری کرده و نوشته بودند[218] تا به دیگر کارکنان آژانس امنیت ملی برای جستجوی اطلاعات مورد علاقه آژانس امنیت ملی در فضای عمومی اینترنت کمک کنند.[219]

اختراعها

بر پایه دستور سکوت، آژانس امنیت ملی، امکان ثبت اختراع در اداره ثبت اختراع و نشان تجاری ایالات متحده آمریکا را دارد. اما برخلاف اختراعهای عادی، این اختراعها برای عموم مردم، آشکار نشده و منقضی نمیشوند. بااینحال، اگر دفتر ثبت اختراعات، از سوی یک شخص ثالث، درخواستی برای ثبت یک اختراع همسان دریافت کند آنها اختراع آژانس امنیت ملی را فاش کرده و حق امتیاز آنرا رسماً برای یک دوره کامل از آن تاریخ به آژانس امنیت ملی میدهند.[220]

یکی از اختراعهای منتشر شده آژانس امنیت ملی، روشی را برای پیدا کردن موقعیت جغرافیایی یک سایت رایانهای مشخص در یک شبکه اینترنتمانند نشان میدهد که بر پایه تاخیر در ارتباطات شبکهای متعدد، کار میکند.[221] اگرچه هیچ اختراع شبکهای وجود ندارد اما گزارش شده که آژانس امنیت ملی از فناوری مکانیابی مشابهی به نام "سهجانبه" استفاده میکند که امکان ردیابی بیدرنگ موقعیت مکانی یک شخص را میدهد. با استفاده از دادههای بدست از سایتهای سلولی تلفن همراه میتوان ارتفاع موقعیت فرد از سطح زمین را نیز بدست آورد.[222]

نشان رسمی و یادبودها

نشانشناسی نشان رسمی آژانس امنیت ملی، از یک عقاب در یک دایره تشکیل شده که کلیدی را در چنگالهای خود نگه میدارد. عقاب، نشانگر مأموریت ملی آژانس امنیت ملی است. قفسه سینه عقاب را یک سپر با باندهای سفید و قرمز پوشانده که از نشان بزرگ ایالات متحده آمریکا گرفته شده و نشانگر کنگره آمریکا است. کلید از نشان پطرس گرفته شده و نشانگر امنیت است.[223]

در هنگام آغاز به کار، آژانس امنیت ملی، هیچ نشانی نداشت و از نشان وزارت دفاع استفاده میکرد. آژانس امنیت ملی، دو نشان نخست خود را در سال ۱۹۶۳ تصویب کرد.[224] نشان رسمی کنونی آژانس امنیت ملی از سال ۱۹۶۵ (میلادی) و هنگامی مورد استفاده بوده است که ادارهکننده آن هنگام آژانس امنیت ملی، مارشال کارتر دستور ایجاد شیوهای برای نمایندگی آژانس را داد.[225]

پرچم آژانس امنیت ملی، نشان آژانس را در یک پسزمینه آبی کمرنگ دربرمیگیرد.

افراد مرتبط با مأموریتهای آژانس امنیت ملی، در شماری از خطرناکترین و مرگبارترین موقعیتها درگیر بودهاند. حمله به یواساس لیبرتی در ۱۹۶۷ و سانحه یواساس پوبلو (ایجیئیآر-۲) در ۱۹۶۸ نمونههایی از ازدسترفتن نیروها در طول جنگ سرد هستند.[226]

سنگ یادبود رمزنگاری آژانس امنیت ملی/سرویس امنیت مرکزی، کشتهشدگان هر دو گروه نظامی و غیر نظامی در مأموریتهای اطلاعاتی را ارج مینهد و یاد آنان را زنده نگه میدارد. این سنگ از جنس گرانیت سیاه است و تا سال ۲۰۱۳ نام ۱۷۱ تن روی این سنگ یادبود، حک شده بود. این بنا در ستاد آژانس امنیت ملی قرار دارد و سنت از طبقهبندی خارج کردن نام کشته شدگان، از سال ۲۰۰۱ (میلادی) آغاز شد.[227]

جنجالها و دادخواهیها

در آمریکا دستکم از سال ۲۰۰۱ اینکه از چه اطلاعات سیگنالی میتوان استفاده کرد[228] و آژانس امنیت ملی، تا چه اندازه در استفاده از این اطلاعات سیگنالی، آزادی داشته باشد اختلاف نظر قانونی وجود داشته است.[229] در سال ۲۰۱۵ دولت آمریکا در چگونگی گردآوری و استفاده از دادهها بهویژه، سوابق تماسهای تلفنی، تغییر اندکی داد.[230] دولت آمریکا در اوایل سال ۲۰۱۹ تماسهای تلفنی را واکاوی نمیکرد.[231]

شنودهای بدون حکم

در ۱۶ دسامبر ۲۰۰۵ نیویورک تایمز گزارش کرد که زیر فشار کاخ سفید و با یک فرمان اجرایی از سوی رئیسجمهور، جرج بوش، آژانس امنیت ملی در تلاش برای خنثی کردن تروریسم، تماسهای تلفنی مردم خارج از آمریکا را بدون حکم دادگاه نظارت بر اطلاعات خارجی، شنود میکرده است. دادگاه نظارت بر اطلاعات خارجی، دادگاهی پنهانی است که بر پایه لایحه نظارت بر اطلاعات خارجی، بنیانگذاری شده و کار میکند.[232]

یک برنامه نظارتی که بر پایه رهنمود شماره ۱۸ شنود الکترونیک آمریکا که جرج بوش صادر کرده بود اجرا میشد پروژه هایلندر (به انگلیسی: Highlander) بود که تیپ ۵۱۳ اطلاعات نیروی زمینی آمریکا آنرا برای آژانس امنیت ملی، انجام میداد. آژانس امنیت ملی، گفتگوهای تماسهای تلفنی (شامل تلفن همراه) بدست آمده از ایستگاههای نظارت زمینی، هوایی، و ماهوارهای را به مأموران اطلاعات سیگنال گوناگون، از جمله گردان ۲۰۱ اطلاعات نظامی میفرستاد. گفتگوی شهروندان آمریکایی نیز در کنار گفتگوی دیگر مردم جهان، رهگیری میشدند.[233]

موافقان پروژه هایلندر، ادعا میکنند که رئیسجمهور آمریکا قدرت اجرایی برای صدور چنین دستوری را دارد و استدلال میکنند قوانینی چون لایحه نظارت بر اطلاعات خارجی، تحت اختیار قانونی رئیسجمهور هستند. به علاوه، برخی استدلال میکنند که لایحه نظارت بر اطلاعات خارجی، به صورت ضمنی، تحت اختیار اساسنامه اجازه استفاده از نیروی نظامی علیه تروریستها در آمده است حتی با وجود اینکه دیوان عالی آمریکا در پرونده حمدان در برابر رامسفلد (۲۰۰۶) علیه این نظر رای داد. در اوت ۲۰۰۶ در پرونده اتحادیه آزادیهای مدنی آمریکا در برابر آژانس امنیت ملی، قاضی دادگاه ناحیهای ایالات متحده آمریکا آنا دیگز تیلور نتیجه گرفت که برنامه نظارت بدون حکم آژانس امنیت ملی، غیرقانونی و خلاف قانون است. در ۶ ژوئیه ۲۰۰۷ دادگاه استیناف حوزه ششم ایالات متحده آمریکا به این دلیل که اتحادیه آزادیهای مدنی آمریکا شواهد کافی ارائه نکرده، بر خلاف نظر دادگاه نخست رای داد.[234]

در ۱۷ ژانویه ۲۰۰۶ مرکز حقوق قانون اساسی، دادخواستی را علیه جرج بوش به نام مرکز حقوق قانون اساسی در برابر جرج دابلیو بوش به دادگاه برد. این دادخواست، نظارت بدون حکم اولیه آژانس امنیت ملی بر مردم، از جمله، ایمیلهای مرکز حقوق قانون اساسی را به چالش کشید.[235][236]

در سپتامبر ۲۰۰۸ بر پایه اسنادی که کاردان فنی پیشین شرکت ایتیاندتی، مارک کلین ارائه کرد[237] بنیاد مرزهای الکترونیکی، یک دادخواست سنخی را علیه آژانس امنیت ملی و چندین مقام رده بالای دولت جرج بوش به دادگاه برد[238] و آنها را به "نظارت فلهای غیرقانونی و خلاف قانون ارتباطات مردم" متهم کرد.[239]

در نتیجه لایحه آزادی آمریکا که کنگره آمریکا در ژوئن ۲۰۱۵ تصویب کرد آژانس امنیت ملی، از ۲۹ نوامبر ۲۰۱۵ مجبور به تعطیل کردن برنامه نظارت فلهای بر تماسهای تلفنی شد. لایحه آزادی آمریکا آژانس امنیت ملی را از گردآوری فراداده و درونمایه تماسهای تلفنی، منع میکند مگر اینکه حکم بازرسی فعالیت تروریستی وجود داشته باشد. در آن صورت، آژانس امنیت ملی باید از شرکت مخابراتی، سوابق تماسهای تلفنی را بخواهد و تنها، برای شش ماه، نگه دارد.

نظارت اینترنتی ایتیاندتی

در مه ۲۰۰۸ کارمند پیشین شرکت ایتیاندتی، ادعا کرد که این شرکت با آژانس امنیت ملی، برای نصب سختافزار ناروس و جایگزینی آن با کارنیور (برنامه اداره تحقیقات فدرال (افبیآی)) برای نظارت بر شبکههای ارتباطاتی، از جمله ارتباطات بین آمریکاییها همکاری کرده است.[240]

دادهکاوی

در سال ۲۰۰۸ (میلادی) گزارش شد که آژانس امنیت ملی از توان رایانش خود برای واکاوی دادههای "معاملهشده" که مرتب بین سازمانهای دولتی، جابجا میشوند استفاده میکند که در حوزه قضایی آن سازمانها است. بر پایه مصاحبههای مقامات اطلاعاتی رسمی کنونی و پیشین با روزنامه والاستریت جورنال، امروز، به عنوان بخشی از این تلاشها آژانس امنیت ملی، بر حجم گستردهای از داده ایمیلهای درون کشور، آدرس وبگاههای جستجو شده در اینترنت، تراکنشهای بانکی و کارت اعتباری، سوابق مسافرتی، و دادههای تلفنی، نظارت میکند. ممکن است فرستنده، گیرنده، و بخش موضوع (Subject) ایمیلها دربرگرفته شوند اما متن نامه یا خود گفتگوی تلفنی، بررسی نمیشوند.[241]

در سال ۲۰۱۳ به دنبال افشاگریهای ادوارد اسنودن، یک گروه مشاور ریاستجمهوری باراک اوباما تلاش کرد برنامههای جاسوسی آژانس امنیت ملی را اصلاح کند[242] و در صفحه ۲۷ "توصیهنامه شماره ۳۰" ذکر کرد: "کارکنان شورای امنیت ملی باید یک فرایند درونسازمانی را برنامهریزی کنند که به طور منظم، کارهای دولت آمریکا درباره حملههای انجام شده از طریق یک روش ناشناخته پیشین در یک نرمافزار کاربردی را بررسی کند". کارشناس بازنشسته امنیت سایبری، ریچارد ای. کلارک که عضوی از این گروه بود در ۱۱ آوریل ۲۰۱۴ گفت که آژانس امنیت ملی، هیچ اطلاع قبلیای از هارتبلید نداشته است.[243]

بدست آوردن غیرقانونی شواهد

در اوت ۲۰۱۳ فاش شد که یک سند آموزشی سال ۲۰۰۵ سازمان خدمات درآمد داخلی، نشان میدهد که آژانس امنیت ملی، اطلاعات رهگیری و شنود شده درونمرزی و برونمرزی خود را در اختیار اداره مبارزه با مواد مخدر آمریکا و خدمات درآمد داخلی میگذارد و آنها بهصورت غیرقانونی از این اطلاعات برای بازرسیهای بزهکاری شهروندان آمریکایی استفاده میکنند. مأموران اجرای قانون، دستور داشتند که چگونگی آغاز بازرسیها را پنهان کنند و با بدست آوردن دوباره همان شواهد به روشهای دیگر، روند ظاهراً قانونی را بازآفرینی کنند.[244][245]

ریاستجمهوری باراک اوباما

در ماههای منتهی به آوریل ۲۰۰۹ آژانس امنیت ملی، ارتباطات شهروندان آمریکایی، از جمله یکی از نمایندگان کنگره را رهگیری میکرد اگرچه وزارت دادگستری ایالات متحده آمریکا باور داشت که این رهگیری، غیرعمدی بوده است. سپس وزارت دادگستری برای اصلاح مسائل و سازگار کردن برنامه با قوانین موجود، اقدام کرد.[246] دادستان کل آمریکا اریک هولدر، برنامه نظارتی را مطابق درک خود از متمم سال ۲۰۰۸ لایحه نظارت بر اطلاعات خارجی و بدون توضیح درباره آنچه که رخ داده بود از سر گرفت.[247]

نظرسنجی انجام شده در ژوئن ۲۰۱۳ نشان داد که برنامه پنهان گردآوری داده آژانس امنیت ملی، مردم آمریکا را دو پاره کرده است.[248] شرکت راسموسن ریپورتز دریافت که ٪۵۹ آمریکاییها مخالف این کار هستند.[249] گالوپ این درصد را ٪۵۳[250] و مرکز تحقیقات پیو اعلام کرد که ٪۵۶ آمریکاییها موافق گردآوری داده آژانس امنیت ملی هستند.[251]

ماده ۲۱۵ گردآوری فراداده

روزنامه گاردین در ۶ ژوئن ۲۰۱۳ گزارش کرد که در ۲۵ آوریل ۲۰۱۳ آژانس امنیت ملی، حکمی را از دادگاه گرفته که به موجب آن، خدمات شبکه بازرگانی ورایزن کامیونیکیشنز را ملزم میکند فراداده همه تماسهای تلفنی سامانه خود را به صورت روزانه و برای سه ماه به آژانس امنیت ملی بفرستد. این اطلاعات، شماره تلفن و موقعیت مکانی دو طرف تماس، مدت زمان گفتگو، شناسههای یکتا، و تاریخ و ساعت همه تماسهای تلفنی را دربرمیگرفت اما درونمایه خود گفتگوی تلفنی را شامل نمیشد. این حکم، بر پایه مفاد بخش بهاصطلاح "سوابق بازرگانی" لایحه میهندوستی صادر شد.[252][253]

در اوت ۲۰۱۳ به دنبال افشاگریهای ادوارد اسنودن، جزئیات تازهای درباره کارهای دادهکاوی آژانس امنیت ملی، فاش شدند. گزارش شده که بیشتر ایمیلهای ورودی و خروجی به آمریکا به عنوان "پیوندهای ارتباطی گزینش شده" ضبط شده و به صورت خودکار، با کلیدواژهها یا دیگر "انتخابگرها" واکاوی میشوند. ایمیلهایی که با این سنجهها مطابقت نکنند حذف میشوند.[254]

کاربرد چنین نظارت گستردهای برای پیشگیری از حملات تروریستی، همواره مورد مناقشه بوده است. بسیاری از بررسیها نشان دادند که سامانههای گردآوری فلهای اینچنینی، بیتاثیر هستند. یکی از این گزارشها را بنیاد آمریکای نوین منتشر کرد و نتیجه گرفت که پس از واکاوی ۲۲۵ حمله تروریستی، آژانس امنیت ملی، "هیچ نتیجه چشمگیری در پیشگیری از کارهای تروریستی نداشته است".[255]

مدافعان برنامه میگویند اگرچه فراداده، به تنهایی نمیتواند همه اطلاعات لازم برای پیشگیری از یک حمله را فراهم کند اما قطعاً "ربط دادن نقاط"[256] بین شمارههای مشکوک داخلی و خارجی را با سرعتی ممکن میکند که تنها نرمافزارهای آژانس امنیت ملی، به آن دسترسی دارند. یکی از خوبیهای این سرعت پردازش، تعیین تفاوت بین کارهای مشکوک و تهدیدهای واقعی است.[257] برای نمونه، ادارهکننده پیشین آژانس امنیت ملی، کیث بی آلکساندر در نشست سالانه سران امنیت سایبری اشاره کرد که پس از انفجارهای ماراتن بوستون در سال ۲۰۱۳، واکاوی فراداده سوابق تلفنی درون کشوری به تعیین بیاساس بودن اینکه حمله بعدی در نیویورک است کمک کرد.[256]

علاوه بر شک درباره اثربخشی این برنامه، بسیاری از مردم استدلال میکنند که گردآوری فراداده، تعرض غیرقانونی به حریم شخصی است. در سال ۲۰۱۵ فرایند گردآوری فراداده، قانونی، باقی ماند همانطور که در پرونده اسمیت در برابر مریلند (۱۹۷۹) آمده بود. یکی از مخالفان برجسته گردآوری داده که قدرت قضایی نیز دارد قاضی دادگاه ناحیهای ایالات متحده برای ناحیه کلمبیا، ریچارد جِی. لئون بود که در سال ۲۰۱۳ گزارشی را منتشر کرد[258] و گفت: "نمیتوانم 'چیزی همهگیرتر' و 'تعرضی خودسرانهتر' از گردآوری و نگهداری سازمانیافته و پیشرفته داده شخصی تقریباً تکتک شهروندان را تصور کنم که با هدف بررسی و واکاوی، بدون تایید قضایی انجام میشود... مطمئناً چنین برنامهای 'ورود به حریم شخصی را به جایی میرساند' که در تعارض با متمم چهارم قانون اساسی بنیانگذاران آمریکا قرار میگیرد".

در ۷ مه ۲۰۱۵ دادگاه استیناف حوزه دوم ایالات متحده آمریکا رای داد که تفسیر ماده ۲۱۵ لایحه میهندوستی، غلت است و گردآوری فلهای سوابق تماسهای تلفنی مردم آمریکا با برنامه آژانس امنیت ملی، غیرقانونی است.[259] دادگاه استیناف حوزه دوم، گفت که ماده ۲۱۵ امکان تفسیر روشنی ندارد که به دولت آمریکا اجازه بدهد بر پایه آن، داده تماسهای تلفنی شهروندان آمریکا را گردآوری کند و در نتیجه، این برنامه در ۱ ژوئن ۲۰۱۵ منقضی شد. این حکم، "نخستینباری است که یک دادگاه ردهبالا در نظام قضایی نرمال، برنامه آژانس امنیت ملی برای گردآوری سوابق تلفنی را بررسی میکرد".[260] قانون جایگزین با نام لایحه آزادی آمریکا (۲۰۱۵) به آژانس امنیت ملی، امکان ادامه دسترسی فلهای به فراداده شهروندان آمریکا را میدهد اما تصریح میکند که از آن پس، داده، نزد خود شرکتهای مخابراتی میماند [و تنها، با گرفتن حکم دادگاه، میتواند داده را از شرکت مخابراتی، بگیرد]. این تغییر، بهغیر از گردآوری فراداده، هیچ تاثیری بر دیگر رویههای آژانس امنیت ملی، مانند برنامه آپ استریم کالکشن ندارد که ظاهراً در تناقض با متمم چهارم قانون اساسی آمریکا هستند.[261] آپ استریم کالکشن، انبوهی از شگردهای آژانس امنیت ملی، برای گردآوری و نگهداری دادهها/ارتباطات مردم آمریکا است که مستقیماً از ستون فقرات اینترنت استفاده میکند.

آژانس امنیت ملی، از طریق آپ استریم کالکشن، صدها میلیون دلار به شرکتهای مخابراتی میپردازد تا دادهها را از آنان، گردآوری کند.[262] با وجود اینکه شرکتهایی مانند گوگل و یاهو! ادعا میکنند بدون حکم دادگاه، اجازه "دسترسی مستقیم" به سرورهای خود را نمیدهند[263] آژانس امنیت ملی، به دادههای ایمیل، تماس تلفنی، و شبکه سلولی کاربران آنها دسترسی داشته است.[264] بر پایه لایحه آزادی آمریکا شرکتهای مخابراتی، فراداده کاربران خود روی سرورهایشان را برای ۱۸ ماه نگه میدارند تا در صورت لزوم به آژانس امنیت ملی بدهند. این قانون، نگهداری گسترده برخی سوابق تلفنی خاص در مرکز دادههای آژانس امنیت ملی را غیرقانونی اعلام کرد. اما درباره مطابقت ماده ۲۱۵ لایحه میهندوستی با قانون اساسی، چیزی نگفته است.[260]

دستاندازی به متمم چهارم

در یک سند از محرمانگی خارج شده، فاش شد که بین سالهای ۲۰۰۶ تا ۲۰۰۹ به دلیل نقض سازگاری با قانون، ۱۷,۸۳۵ خط تلفن، برای نظارت روزانه در "فهرست خطر" قرار گرفتند. این فهرست، به صورت غیر مجاز، تهیه شده بود.[265][266][267] ٪۱۱ این خط تلفنهای زیر نظر، مطابق استانداردهای قانونی آژانس امنیت ملی به عنوان "ظن منطقی قابل قبول" بودند.[265][268]

آژانس امنیت ملی، روزانه، موقعیت مکانی صدها میلیون تلفن همراه را ردگیری میکند که به آن اجازه ترسیم حرکت و روابط مردم را میدهد.[269] گزارش شده که آژانس امنیت ملی به همه ارتباطات برقرار شده از طریق گوگل، مایکروسافت، فیسیوک، یاهو!، یوتیوب، ایاوال، اپل، اسکایپ، و پالتاک، دسترسی دارد[270] و هرسال، صدها میلیون فهرست تماس را از حسابهای ایمیل و پیانرسانهای فوری، گردآوری میکند.[271] همچنین با همکاری، اجبار، یا درغیراینصورت، نفوذ به شرکتهای فناوری برای دسترسی به در پشتی آنها، موفق شده بسیاری از رمزنگاریهای مورد استفاده در اینترنت را ضعیف کند. بنابراین بخش بزرگی از رمزنگاریها ناخواسته در برابر اشکال گوناگون حمله، آسیبپذیر هستند.[272][273]

در داخل آمریکا نیز ثابت شده که آژانس امنیت ملی،[274] فراداده سوابق تلفنی ۱۲۰ میلیون مشترک ورایزن کامیونیکیشنز را گردآوری و نگهداری میکند[275] و ارتباطات زیادی را از طریق اینترنت (آپ استریم کالکشن) رهگیری میکند.[270] موضع قانونی دولت آمریکا به یک تفسیر پنهانی از لایحه میهندوستی متکی بوده که به موجب آن، اگر انتظار برود که یک اقلیت بسیار کوچک، ممکن است با تروریسم مرتبط باشد همه ارتباطات آمریکا را میتوان "مرتبط" با بازرسیهای تروریستی دانست.[276] آژانس امنیت ملی همچنین اطلاعات رهگیری شده خارجی را در اختیار اداره مبارزه با مواد مخدر آمریکا، خدمات درآمد داخلی، و دیگر سازمانهای اجرای قانون میگذارد. سپس به مأموران فدرال، آموزش میدهند که مسیر بازرسی را از طریق ساخت موازی، "بازآفرینی" کنند.[277]

آژانس امنیت ملی همچنین از مسلمانان پرنفوذ، جاسوسی میکند تا اطلاعاتی مانند استفاده آنها از پورنوگرافی را برای بدنام کردن آنها بدست آورد. افراد هدف، چه در داخل و چه در خارج از آمریکا، مظنون به انجام هیچ بزهی نیستند اما دیدگاههای سیاسی یا دینی دارند که از دید آژانس امنیت ملی، "رادیکال" انگاشته میشود.[278]

در ژوئیه ۲۰۱۴ واشنگتن پست، بر پایه اسناد ادوارد اسنودن، گزارشی را منتشر کرد که نشان میداد ٪۹۰ کسانی که در آمریکا زیر نظر هستند افراد معمولی بوده و هدف ازپیشمشخصشدهای نیستند. این روزنامه گفت که برای پشتیبانی از این ادعا اسنادی از جمله ایمیل، پیام نوشتاری، و حسابهای کاربری اینترنتی را آزمایش کرده است.[279]

بازرسی کنگره

با وجود اینکه کاخ سفید اعلام کرد که کنگره آمریکا این برنامهها را بازرسی میکند اما بسیاری از اعضای کنگره از وجود چنین برنامههایی در آژانس امنیت ملی یا تفسیر پنهانی از لایحه میهندوستی خبر نداشتند و به طور دائم از دسترسی به اطلاعات اولیه درباره آنها منع شدهاند.[280] دادگاه نظارت بر اطلاعات خارجی، که دادگاهی، پنهانی است بر پایه گفته قاضی ارشد آن، به تعدیل کارهای آژانس امنیت ملی متهم شد که گفته بود امکان بازرسی یا تایید اینکه آژانس امنیت ملی، چندبار حتی قوانین پنهانی خود را نقض کرده است را ندارد.[281] از آن هنگام، گزارش شده که آژانس امنیت ملی، هر سال، هزاران بار، قوانین داخلی خود درباره دسترسی به دادهها را میشکند. بسیاری از این نقض قانونها شامل رهگیری دادهها در مقیاس بزرگ میشوند.[282] افسران آژانس امنیت ملی، حتی از دادههای رهگیری شده برای جاسوسی درباره علایق عشقی استفاده کردهاند؛ "بسیاری از تخلفات را خود آژانس امنیت ملی گزارش کرده بود و هرگاه چنین موردی پیدا میشد به صدور دستور اداری برای پایان دادن به آن کار میانجامید".[283]

آژانس امنیت ملی، با همرسانی غیرقانونی رهگیریهای خود با دیگر سازمانهای اجرای قانون، "قوانین ویژه جلوگیری از انتشار اطلاعات شهروندان آمریکایی را نادیده گرفته است".[284] یک نظر دادگاه نظارت بر اطلاعات خارجی که در مارس ۲۰۰۹ منتشر شد بیان میکند که شیوهنامههای محدودکننده جستجو در داده، "آنقدر زیاد و نظاممند زیر پا گذاشته شدهاند که میتوان عادلانه گفت این عنصر مهم کلی سازمان، هرگز به طور موثر عمل نکرده است".[285][286] در سال ۲۰۱۱ همان دادگاه، خاطر نشان کرد که "حجم و طبیعت" رهگیریهای اینترنتی فلهای برونمرزی آژانس امنیت ملی، "اساساً با آنچه به دادگاه قبولانده شده بود فرق دارند".[284] فهرستهای تماس با ایمیل (شامل شهروندان آمریکایی) از مکانهای زیادی در خارج از کشور، گردآوری میشوند تا در رابطه با کارهای غیرقانونی آنان در خاک آمریکا روی آنها کار شود.[271]

دیدگاههای قانونی درباره برنامه گردآوری فلهای آژانس امنیت ملی، متفاوت بودهاند. در میانه دسامبر ۲۰۱۳ قاضی دادگاه ناحیهای ایالات متحده برای ناحیه کلمبیا، ریچارد جِی. لئون گفت: "نمیتوانم 'چیزی همهگیرتر' و 'تعرضی دلبخواهیتر' از گردآوری و نگهداری سازمانیافته و پیشرفته داده تقریباً تکتک شهروندان را تصور کنم که با هدف بررسی و واکاوی، بدون تایید قضایی انجام میشود... مطمئناً چنین برنامهای 'ورود به حریم شخصی را به جایی میرساند' که در تعارض با متمم چهارم قانون اساسی بنیانگذاران آمریکا قرار میگیرد. من اندک شکی که دارم که اگر نویسنده قانونی اساسی ما جیمز مدیسون، امروز زنده بود از چنین چیزی شگفتزده میشد، او همیشه به ما درباره کاستن از آزادیهای مردم، با دستاندازیهای بیسروصدا و پیوسته افراد قدرتمند، هشدار میداد".[287]