تور (سامانه نرمافزاری)

تور (به انگلیسی: Tor, The Onion Router) نرمافزاری است که برای ناشناسی (ناشناس ماندن) کاربران در محیط اینترنت به کار میرود که بر پایه نرمافزار کارخواه (Client) و شبکهای از سرویس دهندهها (سرورها) بنا میشود و میتواند دادههایی از کاربران را مانند موقعیت مکانی و نشانی آیپی پنهان کند.

معرفی | |

یک ویدیو از یوتیوب شکل کار تور | |

| بخشی از یک مجموعه درباره |

| اشتراک فایل |

|---|

|

| فنآوریها |

| Video sharing sites |

| BitTorrent sites |

|

| دانشگاهی/علمی |

|

| شبکههای اشتراکگذاری فایل |

|

| P2P clients |

| Streaming programs |

|

| Anonymous file sharing |

|

| Development and societal aspects |

|

| بر پایه کشور یا منطقه |

|

| Comparisons |

|

| |

| |

| توسعهدهنده(ها) | پروژه تور |

|---|---|

| انتشار ابتدایی | ۲۰ سپتامبر ۲۰۰۲ |

| انتشار پایدار | 0.4.4.1-alpha (۱۶ ژوئن ۲۰۲۰[1])

|

| انتشار آزمایشی | 0.4.4.1-alpha (۱۶ ژوئن ۲۰۲۰[2])

|

| مخزن | |

| نوشتهشده با | زبان برنامهنویسی سی |

| سیستمعامل | چندسکویی |

| گونه | مسیریابی پیازی، ناشناسی |

| پروانه | اجازهنامه بیاسدی |

| وبگاه | www |

بهرهگیری از این سامانه، رهگیری و شنود الکترونیک دادههای کاربر را به دست دیگران بسیار سخت میکند. این رهگیری و شنود الکترونیک میتواند در مورد بسیاری از فعالیتهای کاربر مانند وبگاههایی که بازدید کرده، مطالبی که بارگیری و بارگذاری کرده، پیامهایی که از طریق نرمافزارهای پیامرسان فرستاده یا دریافت کرده و هر گونه ارتباطاتی که در محیط اینترنت برقرار کرده، صورت پذیرد؛ لذا میتوان گفت که این سامانه برای محافظت از آزادی کاربران و حفظ حریم خصوصی آنها در محیط اینترنت طراحی شدهاست. این نرمافزار، یک نرمافزار آزاد است و استفاده از شبکهٔ آن نیز رایگان است.

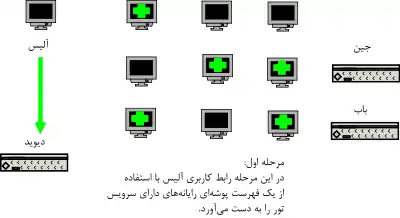

سامانه تور پیادهسازیای از روش مسیریابی پیازی است که در آن پیامها رمزنگاری میشوند و از داخل شبکهای از سامانهها که به وسیلهٔ کاربران داوطلب در نقاط مختلف جهان راهاندازی شده است، عبور داده میشوند.

در این شبکه، هر دستگاه یک لایهٔ رمز را برای خواندن دستورها مسیریابی رمزگشایی میکند و پیام را به دستگاه بعدی میفرستد که آن هم به نوبهٔ خود همین کار را تکرار میکند. این روش باعث میشود که هیچیک از سامانههای داخل این شبکه از محتوای پیامها اطلاع نداشته باشند.

در ضمن هیچیک از سامانههای این شبکه بهطور همزمان به نشانی آیپی فرستنده و نشانی آیپی گیرنده دسترسی ندارند. یعنی هر یک از دستگاههای داخل این شبکه که ترافیک اینترنتی از آن عبور میکند، فقط نشانی آیپی دستگاه قبلی را میداند.

با این که کاربرد اصلی شبکهٔ تور، ناشناختگی (ناشناس ماندن) کاربر و جلوگیری از شنود اطلاعات و عدم توانایی ثبت اطلاعات رد و بدل شده توسط کاربران در محیط اینترنت است، ولی برای عبور از فیلترینگ هم به کار میرود.

آژانس امنیت ملی ایالات متحده آمریکا از طریق روشی با نام رمز "EgotisticalGiraffe" آسیبپذیری نسخه قدیمی مرورگر موزیلا فایرفاکس را هدف میگرفت که یک بار نیز به مرورگر تور، مربوط میشد.[3] در کل، این آژانس، تلاش میکند با استفاده از برنامه ایکسکیاسکور، کسانی را که از تور استفاده میکنند به دقت، زیر نظر بگیرد.[4]

تاریخچه

تور نخستین نسخهٔ خود را در ۲۰ سپتامبر ۲۰۰۲ عرضه کرد. این نرمافزار از سامانه مسیریابی پیازی استفاده میکرد، که توسط آزمایشگاه تحقیقاتی نیروی دریایی آمریکا راهاندازی شد و هنوز از وزارت امور خارجه ایالات متحده آمریکا بودجه میگیرد.[6] وظیفهٔ اصلی آن ساخت شبکهای امن برای مکالمات دولتی بود. پس از راهاندازی تور، این پروژه توسط خبرنگاران، مخالفین حکومتها، سازمانهای اطلاعاتی و پلیس مورد استفاده قرار میگیرد.[7] پشتیبانهای این نرمافزار نیروی دریایی آمریکا در سالهای نخست و سپس بنیاد مرزهای الکترونیکی و بنگاه سخنپراکنی ایالات متحده در سالهای کنونی بودند. در عین حال این پروژه از محل کمکهای افراد نیز درآمد دارد.[8] در سال ۲۰۱۰ این پروژه توسط بنیاد نرمافزارهای آزاد به عنوان پروژهٔ آزاد نمونه، انتخاب شد. دلیل آن، کمک این نرمافزار به گروههای آزادیخواه در کشورهایی مانند ایران و مصر بود که با سانسور اینترنت دست و پنجه نرم میکنند.[9] توسط دارپا پیشرفته شد.

شیوه کار

این نرمافزار از مسیریابی پیازی استفاده میکند. یک نرمافزار بهجای اینکه به صورت مستقیم به ماشین مقصد متصل شود، به یک پروکسی رهیاب پیازی وصل میشود. این پروکسی از طریق چند رهیاب پیازی مسیر ناشناسی برای کاربر مبدأ ایجاد میکند. هر رهیاب پیازی فقط رایانهٔ قبلی و بعدی خود را میشناسد. در عین حال رایانهٔ نخست برای هر رهیاب در راه یک لایهٔ رمزنگاری به دادهٔ فرستادهشده ماشین مبدأ اضافه میکند. پس از آن هر رایانه در راه لایهٔ خود را از دادهٔ فرستادهشده کم میکند و در پایان، دادهٔ فرستادهشده به ماشین مقصد همان دادهٔ رمزنگاری نشدهاست. دادهٔ عبوری از مسیریابها برای هر رهیاب متفاوت است. دلیلهای آن، تفاوت در رمزنگاری و جلوگیری از ورود مسیریابهای جعلی در میانهٔ راه است. اگر در میانهٔ راه، ارتباط قطع شود دادهها بدون هیچ تأخیری روی هر مسیریابی که باشند حذف میشوند.[10]

پلها

رلههای پلی (به انگلیسی: Bridge Relays) (با کوتهنوشت «پلها»)، مسیریابهایی هستند که به صورت مستقیم در پوشهٔ اصلی تور، فهرست نشدهاند. از آنجایی که یک فهرست جامع از آنها وجود ندارد حتی اگر سرویسدهندهٔ اینترنت شما همهٔ این مسیریابهای فهرست شدهٔ تور را ببندد امکان بستن همهٔ پلها وجود ندارد. اگر فکر میکنید که دسترسی شما به تور مسدود شدهاست میتوانید از طریق سامانه پل به شبکه وصل شوید.[11]

اضافه شدن پلها به شبکهٔ تور برای افزایش مقاومت آن در برابر سانسورهای اینترنتی است. با وجود اینکه اینترنت شما ممکن است، دارای فیلتر باشد بهتر است تور را بدون سامانه پل آزمایش کرد و در صورت عدم اتصال به شبکه از سامانه پل استفاده کرد. برای استفاده از پلها باید شما یک پل را بیابید. سپس تور خود را برای استفاده از این پل تنظیم نمایید. البته سامانه تور آدرس پلها را با استفاده از ایمیل برای شما ارسال میکند.[11]

کاربرانی که به اینترنت آزاد دسترسی دارند، میتوانند نقش پل را برای دیگر کاربران بازی کنند. برای اینکار باید تغییراتی در تنظیمات تور ایجاد شود. هماکنون پلها کمک گستردهای به کاربران چینی برای استفاده از شبکهٔ تور میکنند.[11]

خروجیها

یکی دیگر از مسیریابهای بسیار مهم در شبکهٔ تور، مسیریابهای خروجی هستند. این مسیریابها ظرفیت شبکه را مشخص میکنند. هر دادهای که از شبکه عبور میکند باید از یکی از خروجیها عبور کند و سپس به ماشینهای خارج از شبکه انتقال پیدا میکند. خروجیها به علت اینکه در پایان مسیر داده قرار دارند به عنوان انجام دهندهٔ هر کاری که کاربران تور انجام میدهند شناخته میشوند. یعنی اگر کسی با استفاده از تور کاری غیرقانونی انجام دهد این شناسهٔ اینترنتی خروجی است که در پایان، ثبت میشود. از این رو باید دقت عمل لازم برای تنظیم صحیح این مسیریابها انجام شود.[12][13]

سرویسهای مخفی

شبکه تور، وبگاهها و سرویسهای گوناگونی دارد که شامل سرویسهای ایمیل دهی و وبگاههای فروشگاه مجازی و سایر سرویسهای ارائه شده در شبکه تور است، فهرستی از این وبگاهها و سرویسها در سایتهای فهرست وب شبکه تور وجود دارد، هیدن ویکی (ویکی مخفی) بارزترین و شناخته شدهترین وبگاه فهرست وب در شبکه تور است.

رمزنگاری و امنیت

هماکنون «تور» امنترین سامانه ارتباطی جهان و بهترین نرمافزار برای ناشناس ماندن در فضای سایبری است. به گونهای تاکنون که هیچ سازمان و نهاد امنیتی قادر به شکستن کدهای آن نبودهاست.[14]

سکوها

نرمافزار تور به دلیل متنباز بودن برای بیشتر سکوهای نرمافزاری رایانههای رومیزی و همراه (لپتاپ)، طراحی شدهاست. هماکنون این نرمافزار بر روی همه رایانههای رومیزی با سیستمعاملهای ویندوز، مکاواس، بیاسدی و لینوکس قابل اجرا است. در عین حال نسخههای بتا برای اندروید ایجاد شدهاست.[15] همچنین تلاشهایی برای ایجاد بستههایی برای آیفون اپل انجام میشود.[16]

استفاده

پیامرسان تور

از مارس ۲۰۱۸ پروژه تور، دیگر پیامرسان تور (به انگلیسی: Tor Messenger) را پشتیبانی نمیکند و استفاده از آنرا منع کرده است.[17]

| |

| توسعهدهنده(ها) | پروژه تور |

|---|---|

| انتشار ابتدایی | ۲۹ اکتبر ۲۰۱۵[18] |

| انتشار پایدار | |

| مخزن | |

| نوشتهشده با | Compatibility of C and C++، جاوا اسکریپت، شیوهنامه آبشاری، زول |

| سیستمعامل |

|

| در دسترس به | انگلیسی |

| گونه | پیامرسان |

| وبگاه | |

ضعفها

مانند همه پراکسی سرورهای کمتاخیر کنونی ، تور نمیتواند و تلاش نمیکند که از ترافیک در حاشیه شبکه خود (مانند ترافیک ورودی و خروجی) در برابر نظارت، محافظت کند. با اینکه تور، در برابر تحلیل ترافیک، محافظت میکند اما نمیتواند جلوی تایید ترافیک (همبستگی سراسری) را بگیرد.[21][22]

با وجود نقاط ضعف و حملات شناختهشدهای که در اینجا فهرست شدهاند یک پژوهش سال ۲۰۰۹ (میلادی) آشکار کرد که تور و سامانه شبکه جایگزین پراکسی آنون جاوا بیش از دیگر پروتکلهای تونلزنی در برابر روشهای وبگاهها برای انگشتنگاری کاربران، مقاوم هستند.

دلیل آن، این است که پروتکلهای شبکه خصوصی تک هاپ معمولی، نیازی به بازسازی بستههای شبکه به آن اندازه که در سرویسهای چند هاپ، مانند تور و پراکسی آنون جاوا انجام میشود ندارند. دقت وبگاههای اثر انگشت (رایانش)|انگشتنگاری کاربران در شناسایی بستههای پروتکل انتقال ابرمتن (HTTP) که از پروتکلهای معمول شبکه خصوصی مجازی استفاده میکنند بیش از ٪۹۰ است درحالیکه این آمار برای تور ٪۲/۹۶ است. بااینحال برخی پروتکلها مانند اوپناساساچ (OpenSSH) و اوپن ویپیان (OpenVPN) پیش از شناسایی بستههای پروتکل انتقال ابرمتن، نیاز به حجم زیادی از داده دارند.[23]

در سال ۲۰۱۳ (میلادی) پژوهشگران دانشگاه میشیگان، یک پوینده شبکه را توسعه دادند که تنها با یک پویش، امکان شناسایی ٪۸۶ "پل"های برخط تور را میداد.[24]

شنود سامانه خودگردان

اگر یک سامانه خودگردان در هر دو سگمنت مسیر، از کارخواه به رله ورودی و از رله خروجی به مقصد وجود داشته باشد چنین سامانه خودگردانی از نظر آماری میتواند ترافیک سگمنتهای ورودی و خروجی مسیر را به یکدیگر مرتبط کند و به طور بالقوه، مقصدی را که کارخواه با آن ارتباط برقرار کرده را حدس بزند. در سال ۲۰۱۲، LASTor روشی را برای پیشبینی مجموعهای از سامانههای خودگردان بالقوه در این دو سگمنت پیشنهاد کرد و سپس در طول الگوریتم انتخاب مسیر از سمت کارخواه، از انتخاب این مسیر، خودداری کرد. در این مقاله، آنان با انتخاب مسیرهای جغرافیایی کوتاهتر بین کارخواه و مقصد، تاخیر را کم کردند.[25]

شنود گره خروجی

در سپتامبر ۲۰۰۷ یک مشاور امنیت اهل سوئدی به نام دان ایگرشتاد (به انگلیسی: Dan Egerstad) فاش کرد که با اجرا و نظارت بر گرههای خروجی تور، نام کاربری و گذرواژههای حسابهای ایمیل را رهگیری کرده است.[26] از آنجاییکه تور نمیتواند ترافیک بین گره خروجی و سرور را رمزگذاری کند اگر ترافیک عبوری، از رمزگذاری سرتاسر، مانند لایهٔ سوکتهای امن (SSL) یا امنیت لایه انتقال (TLS) استفاده نکند هر گره خروجی در موقعیتی است که میتواند ترافیک عبوری را ضبط کند. اگرچه این ممکن است ذاتا ناشناس نبودن منبع را نقض نکند اما ترافیک رهگیری شده با این روش از طریق اشخاص ثالث میتواند اطلاعاتی را درباره منبع، درباره پیام اصلی و/یا دادههای پروتکل، فاش کند.[27] بهعلاوه، دان ایگرشتاد درباره خرابکاری احتمالی تور توسط سازمانهای اطلاعاتی، هشدار داد:[28]

اگر با دقت به مکانهای میزبان گرههای تور و بزرگی آنها نگاه کنید درمییابید که برخی از این گرهها ماهانه، صدها هزار دلار آمریکا تنها برای میزبانی، هزینه دارند زیرا از پهنای باندهای زیادی استفاده میکنند، آنها سرورهای سختکاری هستند. چه کسی پول چنین چیزی را میدهد و ناشناس میماند؟

در اکتبر ۲۰۱۱ یک تیم پژوهشی از دانشکده عالی علوم رایانه، الکترونیک، و اتوماسیون فرانسه ادعا کرد که با رمزگشایی ارتباطات عبوری از شبکه تور، راهی برای دستیابی به آن یافته است.[29][30] روشی که آنها توصیف میکنند نیاز به تهیه یک نقشه از گرههای شبکه تور و کنترل یکسوم آنها دارد. سپس کلیدهای رمزگذاری و سیدهای الگوریتم آن گرهها را مییابد. پس از آن، آنها ادعا میکنند با استفاده از این کلیدها و سیدهای بدستآمده، میتوانند دو لایه از سه لایه رمزنگاری را رمزگشایی کنند. آنها ادعا میکنند قفل لایه سوم را با یک حمله آماری، میشکنند. برای تغییر مسیر تور به گرههای تحت کنترل خود، آنها از یک حمله محرومسازی از سرویس استفاده کردند. پاسخ به این ادعا در وبلاگ رسمی تور منتشر شد که این شایعات درباره بهخطر افتادن تور، بسیار اغراقآمیز هستند.[31]

حمله تحلیل ترافیک

دو روش فعال و غیرفعال برای انجام حمله تحلیل ترافیک وجود دارد. در روش غیرفعال، حملهکننده، ویژگیهایی را از ترافیک یک جریان خاص در یک سوی شبکه، استخراج میکند و به دنبال همان ویژگیها در سوی دیگر شبکه میگردد. در روش فعال، حملهکننده، زمانبندی بستههای جریان را بر پایه یک الگوی مشخص، تغییر میدهد و به دنبال همان الگو در سوی دیگر شبکه میگردد. بنابراین حملهکننده میتواند جریان یک طرف شبکه را به طرف دیگر پیوند دهد و ناشناسی آنرا بشکند. نشان داده شده که حتی اگر نویز زمانبندیشده به بستهها افزوده شود نیز هنوز برخی روشهای تحلیل ترافیک فعال وجود دارند که در برابر چنین نویزی مقام هستند.[32]

استیو مرداک و جرج دانزیس از دانشگاه کمبریج در سال ۲۰۰۵ در همایش دانشگاهی امنیت و حریم شخصی روشهای تحلیل ترافیک مؤسسه مهندسان برق و الکترونیک، مقالهای درباره روشهای تحلیل ترافیک ارائه دادند که به دشمنان اجازه میداد تنها با یک نمای جزئی از شبکه، استنباط کنند که کدام گرهها برای انتقال رله جریانهای ناشناس استفاده میشوند. این روشها تا اندازه بسیار زیادی ناشناسی فراهم شده توسط تور را کاهش میدهند. استیو مرداک و جرج دانزیس همچنین نشان دادند که درغیراینصورت جریانهای غیرمرتبط میتوانند به آغازگر مشابه، پیوند داده شوند. بااینحال این حمله نمیتواند هویت کاربر اصلی را فاش کند.[33] استیو مرداک از سال ۲۰۰۶ با تور همکاری میکرده و از طریق آن پشتیبانی مالی میشده است.

مسدودسازی گره خروجی تور

گردانندگان وبگاههای اینترنتی، توانایی پیشگیری ترافیک ورودی از گرههای خروجی تور یا کاهش سطح ارائه خدمات به کاربران تور را دارند. برای نمونه، معمولا ویرایش ویکیپدیا با تور یا نشانیهای آیپی که از گره خروجی تور استفاده میکنند ممکن نیست. بیبیسی دسترسی نشانیهای آیپی همه نگهبانهای شناختهشده و گرههای خروجی تور به خدمات بیبیسی آیپلیر را مسدود کرده اما رلهها و پلها مسدود نیستند.[34]

حمله سیب بد

در مارس ۲۰۱۱ پژوهشگران موسسه فرانسوی پژوهش علوم رایانه، حملهای را مستند کردند که میتواند نشانی آیپی کاربران بیتتورنت در شبکه تور را آشکار کند. "حمله سیب بد" از طراحی تور بهرهبرداری میکند و از استفاده ناامن از آن برای مرتبطسازی استفاده همزمان از یک برنامه امن با نشانی آیپی کاربر تور، سوء استفاده میکند. یک روش حمله، به کنترل یک گره خروجی یا ربودن پاسخهای ردیاب بستگی دارد. درحالیکه بخشی از روش دوم، بر پایه بهرهبرداری آماری از ردیابی جدول درهمسازی توزیعشده کار میکند. بر پایه این پژوهش:[35]

نتایج ارائه شده در مقاله پژوهشی حمله سیب بد، بر پایه حملهای شدید به شبکه تور، توسط نویسندگان مقاله است. این حمله، شش گره خروجی را برای ۲۵ روز هدف گرفت و ۱۰,۰۰۰ نشانی آیپی کاربران فعال تور را فاش کرد. این پژوهش، مهم است. زیرا نخستین حمله مستند شدهای است که برای هدفگیری هم رسانی همتابههمتای پروندهها طراحی شده است.[35] بیتتورنت، بیش از ٪۴۰ از کل ترافیک تور را به خود اختصاص میدهد.[36] بهعلاوه، حمله سیب بد، در برابر استفاده ناامن از هر برنامهای در تور (و نه فقط بیتتورنت) مؤثر است.[35]

برخی پروتکلهای افشاگر آیپی

پژوهشگران موسسه فرانسوی پژوهش علوم رایانه نشان دادند که راهکنش پنهانسازی تور در بیتتورنت را میتوان با یک حملههای کنترل کننده گره خروجی تور، دور زد. پژوهش آنها بر پایه نظارت بر شش گره خروجی در یک بازه ۲۳ روزه انجام شده بود. پژوهشگران، از سه وکتور حمله استفاده کردند:[37]

بازرسی پیامهای کنترل بیتتورنت

- ممکن است هشداردهندههای ردیاب و دستدهیهای پروتکل اکستنشن به صورت اختیاری، نشانی آیپی کارخواه را در خود داشته باشند. واکاوی دادههای گردآوری شده، آشکار کرد که به ترتیب ٪۳۵ و ٪۳۳ از پیامها نشانی آیپی کارخواهها را در خود دارند.:3[37]

ربودن پاسخهای ردیابها

- به خاطر کمبود رمزگذاری یا اصالتسنجی در ارتباط بین ردیاب و همتا، حملههای معمول مرد میانی به حملهکنندگان، اجازه تعیین نشانیهای آیپی همتا و حتی تایید توزیع درونمایه را میدهد. چنین حملههایی هنگامی عمل میکنند که از تور، تنها برای ارتباط ردیاب استفاده شود.[37]:4

بهرهبرداری از جدولهای درهمسازی توزیعشده

- این حمله، از این اصل بهرهبرداری میکند که اتصال جدول درهمسازی توزیعشده از طریق تور، غیر ممکن است. بنابراین حتی اگر کاربر هدف، از تور برای اتصال به دیگر همتاها استفاده کند، بازهم یک ردیاب میتواند با جستجو در جدول درهمسازی توزیعشده، نشانی آیپی هدف را آشکار کند.[37]:4–5

با این راهکنش، پژوهشگران توانستند دیگر جریانهای آغاز شده توسط کاربرانی که نشانی آیپی آنها آشکار شده بود را شناسایی کنند.[37]

حمله اسنایپر

جانسن و همکاران، حمله توزیع شدهای را توصیف کردند که نرمافزارهای گره تور را هدف میگرفت و روشهای دفاع در برابر حمله توزیع شده و انواع آنرا نیز دربرمیگرفت. حمله توزیع شده از یک کارخواه و کارساز تبانی کننده استفاده میکند و صفهای گره خروجی را تا جایی پر میکند که حافظه گرهها پر شوند. بنابراین گره، دیگر نمیتواند به هیچ کارخواه (واقعی) دیگری خدمات بدهد. با حمله اینچنینی به بخش بزرگی از گرههای خروجی، حملهکننده میتواند شبکه را از کار بیاندازد و احتمال استفاده هدف، از گرههای تحت کنترل حملهکننده را افزایش دهد.[38]

اشکال نرمافزاری هارتبلید

در آوریل ۲۰۱۴ درحالیکه کلیدهای خصوصی، در حال تمدید بودند اشکال نرمافزاری اپناساسال هارتبلید، شبکه تور را برای چند روز از کار انداخت. پروژه تور به گردانندگان رله تور و سرویس آنیون توصیه کرد که پس از وصله کردن اپناساسال، کلیدهای خود را لغو کنند و از کلیدهای تازه استفاده کنند. اما خاطر نشان کرد که رلههای تور از دو گروه کلید استفاده میکنند و طراحی چند هاپ تور، تاثیر اکسپلویت بر یک رله منفرد را کمینه میکند.[39] بعدها ۵۸۶ رله مشکوک به هارتبلید یافت شدند که به عنوان یک اقدام احتیاطی، بهصورت آفلاین درآمدند.[40][41][42][43]

حمله تایید ترافیک اولیه رله

در ۳۰ ژوئیه ۲۰۱۴ پروژه تور، بحث مشاوره امنیتی "حمله تایید ترافیک اولیه رله" را مطرح کرد که طی آن گروهی از رلهها را پیدا کرد که تلاش می کردند کاربران و گردانندگان سرویس آنیون را شناسایی کنند.[44] در کل، گره حملهکننده دایرکتوری سرویس آنیون، عنوان سلولهای رله شده را تغییر میداد و آنها را به صورت سلولهای "رله" یا "رله اولیه" علامتگذاری میکرد تا اطلاعات اضافی را رمزنگاری کند و دوباره برای گرداننده/کاربر درخواستکننده بفرستد. اگر نگهبان/گره ورودی کاربر/گرداننده نیز بخشی از رلههای حملهکننده بود ممکن بود رلههای حملهکننده، بتوانند نشانی آیپی کاربران/گردانندگان را به همراه اطلاعات سرویس آنیون که کاربر/گرداننده درخواست میکرد ضبط کنند. رلههای حملهکننده، به اندازه کافی پایدار بودند که به صورت "مناسب به عنوان دایرکتوری سرویس مخفی" و "مناسب به عنوان گارد ورودی" شناخته شوند. بنابراین، هم کاربران سرویس آنیون و هم خود سرویس آنیون ممکن است از آن رلهها به عنوان گارد و گره دایرکتوری سرویس مخفی استفاده کرده باشند.[45]

گرههای حملهکننده در ۳۰ ژانویه ۲۰۱۴ وارد شبکه تور شدند و پروژه تور آنها را در ۴ ژوئیه از رده خارج کرد.[45] با اینکه زمان آغاز حمله مشخص نیست اما پروژه تور تاکید میکند که ممکن است در حمله بین فوریه و ژوئیه، نشانی آیپی گردانندگان و کاربران سرویس آنیون فاش شده باشد.[46]

پروژه تور، علاوه بر حذف رلههای حملهکننده از شبکه، به موارد زیر اشاره کرد:

- نرمافزار رله را نصب کرد تا جلوی رلهها را از رله کردن سلولها با عنوان "رله اولیه" که در نظر گرفته نشده بودند بگیرد.[47]

- بهروزرسانیهایی را برای نرمافزارهای پراکسی کاربران برنامهریزی کرد تا کاربران بتوانند بررسی کنند که آیا ۱) سلولهای "رله اولیه" از رلههایی را که قرار نبوده دریافت کنند دریافت کردهاند؟[48] ۲) تنظیمات آنها به جای انتخاب تصادفی ۳ گره گارد برای کاهش احتمال اتصال به یک رله حملهکننده، بر روی یک گره گارد، تنظیم شده است؟[49]

- توصیه کرد که بهتر است سرویسهای اونیون، بخواهند جای خود را عوض کنند.[50]

- به کاربران و گردانندگان سرویس تور، یادآوری کرد که اگر (مانند این حمله،) حملهکننده، هر دو سوی مسیر تور را کنترل یا شنود کند نمیتواند از افشاگری، جلوگیری کند.[51]

در نوامبر ۲۰۱۴ به دنبال عملیات اُنیموس (به معنی "بیعیب و نقص") حدس و گمانهایی بر این موضوع مطرح شد که دستگیری ۱۷ نفر در سراسر جهان، با بهرهبرداری از ضعفهای تور انجام شدهاست. یکی از نمایندگان یوروپل، از بیان روش استفاده شده، خودداری کرد و گفت: "این چیزی است که ما میخواهیم برای خودمان نگه داریم، نمیتوانیم روش کار خود را با همه جهان در میان بگذاریم چون میخواهیم باز هم آنرا تکرار کنیم".[52] یکی از منابع بیبیسی به یک "پیشرفت فنی"[53] اشاره کرد که اجازه ردیابی محل فیزیکی سرورها را میدهد و شمار اولیه وبگاههای نفوذیافته، حدس و گمان استفاده از اکسپلویت را بیشتر میکند. یک نمایند پروژه تور، اندرو لیومن احتمال چنین چیزی را کم دانست و گفت که احتمال اجرای روشهای سنتی پلیسی، بیشتر است.[54][55]

در نوامبر ۲۰۱۵ اسناد دادگاهی، باعث نگرانیهای جدی[56] درباره اخلاق پژوهش امنیتی و حق معاف بودن از بررسی بیدلیل شدند[57] که متمم چهارم قانون اساسی ایالات متحده آمریکا تضمین کرده است.[58] بهعلاوه، ممکن است این اسناد به همراه نظر کارشناسان، نشان دهنده ارتباط بین حمله شبکه و عملیات اجرای قانون، از جمله موارد زیر باشد:

- حکم تفتیش برای مدیر سیستم وبگاه Silkroad 2.0 نشان داد که بین ژانویه تا ژوئیه ۲۰۱۴ اداره تحقیقات فدرال (افبیآی) اطلاعاتی را از یک "موسسه پژوهشی دانشگاهی" به همراه اطلاعاتی از "نشانیهای آیپی معتبر تور و سرویسهای آنیون مانند SR2" بدست آورده که منجر به شناسایی "دستکم ۱۷ بازار سیاه دیگر در تور" و "تقریبا ۷۸ نشانی آیپی شده که به یک آدرس .onion وندور دسترسی داشتهاند". یکی از این آدرسهای آیپی، منجر به دستگیری مدیر سیستم وبگاه Silkroad 2.0 شد.[57]

- تاریخ و ماهیت حمله به خوبی با عملیات، جور در میآمد.[57]

- یک پژوهشگر ارشد در موسسه بینالمللی علوم رایانهای، که بخشی از دانشگاه کالیفرنیا، برکلی است در یک مصاحبه گفت که موسسهای که با اداره تحقیقات فدرال (افبیای) همکاری کرده "تقریبا به صورت قطعی" دانشگاه کارنگی ملون بوده[57] و این همکاری، همزمان با ارزیابی پروژه تور بوده است.[59] همچنین از یک تحلیل پیشین ادوارد فلتن، استاد امنیت رایانه دانشگاه پرینستون، درباره پژوهشگران مرکز هماهنگی سرت در دانشگاه کارنگی ملون نیز استفاده شده است.[60]

در این تحلیل که در ۳۱ ژوئیه ۲۰۱۴ منتشر شد علاوه بر مطرح کردن مسائل اخلاقی، ادوارد فلتن، هدف مرکز هماهنگی سرت در پیشگیری از حملهها، آگاهسازی مجریان از آسیبپذیریها و در نهایت، آگاهسازی مردم را زیر سؤال برد. زیرا در این پرونده، کارمندان مرکز هماهنگی سرت، برعکس آنرا انجام دادند یعنی حملهای در مقیاس بزرگ و برای طولانی مدت انجام دادند، و اطلاعات مربوط به آسیبپذیری را از دسترس مجریان و عموم مردم، دور نگه داشتند.[60] مرکز هماهنگی سرت، یک سازمان ناسودبر در زمینه پژوهش امنیت رایانه است که منبع بودجه خود را حکومت فدرال ایالات متحده آمریکا اعلام میکند.

انگشتنگاری با ماوس

در مارس ۲۰۱۶ یک پژوهشگر امنیتی در بارسلون، نشان داد که راهکنشهای آزمایشگاهی با استفاده از اندازهگیری زمان در حد ۱ میلیثانیه از طریق جاوا اسکریپت[61] میتوانند بهشکل بالقوه، حرکتهای مشخص ماوس یک کاربر را شناسایی کنند و به هم ارتباط دهند به شرط اینکه کاربر، هم با مرورگر تور و هم با یک مرورگر معمولی از همان وبگاه انگشتنگار بازدید کرده باشد.[62] این اثبات مفهوم از "اندازهگیری زمان از طریق جاوا اسکریپت" بهرهبرداری میکند و برای ۱۰ ماه موضوع حل مشکل در پروژه تور بوده است.[63]

حمله انگشتنگاری گردشی

در سال ۲۰۱۵ مدیر سیستم آگورا، یک بازار وب تاریک، اعلام کرد که در واکنش به آسیبپذیری تازه کشف در تور، قصد آفلاین کردن وبگاه را دارند. آنها درباره اینکه آسیبپذیری چه بوده، اشارهای نکردند اما مجله وایرد گمان برد که در کنفرانس امنیتی یوزنیکس، "حمله انگشتنگاری گردشی" رخ داده است.[64][65]

اطلاعات حجمی

یک پژوهش نشان داد که "راهحلهای ناشناسسازی، تنها تا اندازهای در برابر انتخاب هدف مؤثر هستند که ممکن است منجر به نظارت کارامد شوند" زیرا آنها معمولا "اطلاعات حجمی لازم برای انتخاب هدف را پنهان نمیکند".[66]

نمای صفحه نخست مرورگر تور در اوبونتو | |

| توسعهدهنده(ها) | پروژه تور |

|---|---|

| انتشار پایدار | |

| مخزن | |

| موتور | گکو |

| سیستمعامل |

|

| حجم | ۵۵ تا ۷۵ مگابایت |

| در دسترس به | ۳۲ زبان[68] |

| گونه | مسیریابی پیازی، ناشناسی، مرورگر وب، خوراکخوان |

| پروانه | پروانه همگانی موزیلا[69] |

| وبگاه | |

بهبود امنیت

تور در واکنش به ضعفهای گفته شده، وصله امنیتی ارائه کرد و امنیت خود را بهبود داد. از سوی دیگر خطای انسانی (کاربری) میتواند باعث شناسایی شود. وبگاه پروژه تور بهترین شیوهها (راهنما) را برای استفاده درست از مرورگر وب تور، ارائه میدهد. در صورت استفاده نامناسب، تور، ایمن نخواهد بود. برای نمونه، تور به کاربران خود هشدار میدهد که از همه ترافیک تور، حفاظت نمیشود و تنها ترافیک عبوری از تور، حفاظتشده است. همچنین به کاربران هشدار داده میشود که از ویرایش پروتکل امن انتقال ابرمتن (HTTPS) وبگاهها استفاده کنند، از تور برای تورنت استفاده نکنند، افزایههای مرورگر را فعال نکنند، هنگامیکه تور، باز است پروندههایی را که با تور بارگیری کردهاند هنگامیکه آنلاین هستند باز نکنند، و از پلهای امن استفاده کنند.[70] همچنین به کاربران هشدار داده می شود که هنگام استفاده از تور، نام و دیگر اطلاعات خود را در تالارهای گفتگو، بیان نکنند و تا جای ممکن ناشناس بمانند.[71]

با وجود اینکه سازمانهای اطلاعاتی در سال ۲۰۱۳ ادعا میکردند که ٪۸۰ کاربران تور را ظرف ۶ ماه شناسایی میکنند چنین چیزی هنوز رخ نداده است.[72] در حقیقت در سپتامبر ۲۰۱۶ اداره تحقیقات فدرال (افبیآی) نتوانست یک کاربر تور که به حساب کاربری ایمیل یکی از کارمندان هیلاری کلینتون در سرور ایمیل او رخنه کرده بود را مکانیابی، شناسایی، و اصالتسنجی کند.

به نظر میرسد بهترین راهکنش سازمانهای اجرای قانون، برای شناسایی کاربران، همراه شدن با دشمنان رله تور است که گرههای آلوده شده را اجرا میکنند. راه دیگر، تمرکز بر استفاده نادرست کاربران از مرورگر تور است. برای نمونه، اگر یک ویدئو را با استفاده از تور بارگیری کنید و سپس در حالیکه آنلاین هستید آن ویدئو را در یک درایو دیسک سخت حفاظت نشده باز کنید نشانی آیپی شما برای مقامات، آشکار میشود.[73]

شانس شناسایی

گفته میشود اگر از تور به درستی استفاده شود شانس شناسایی، بسیار کم است. اخیرا یکی از بنیانگذاران پروژه تور، نیک متیوسون گفته است که مشکل "دشمنان رله تور" در اجرای گرههای آلوده، به این معنی است که دشمنی نظری از این نوع، تهدید بزرگی برای شبکه نیست:

"هیچ دشمنیای واقعا جهانی نیست، اما هیچ دشمنیای هم لزوما نیاز ندارد که جهانی باشد"."شنود همه اینترنت، یک مشکل چندین میلیارد دلاری است. بکارگیری چندین رایانه برای شنود حجم زیادی از ترافیک، انکار انتخابی حمله به سرویس برای هدایت ترافیک به رایانه شما یک مشکل چند ده هزار دلاری است". در سادهترین حالت، یک حملهکننده که دو گره آلوده تور (یک خروجی و یک ورودی) را اجرا میکند میتواند ترافیک را واکاوی کند و بنابراین، درصد بسیار کمی از کاربرانی را که مسیر ترافیکشان از هر دو گره میگذرد را شناسایی کند. امروز (۲۰۱۶) شبکه تور، نزدیک به ۷۰۰۰ رله، ۲۰۰۰ گارد (گره) ورودی، و ۱۰۰۰ گره خروجی دارد. بنابراین شانس چنین چیزی، ۱ در ۲,۰۰۰,۰۰۰ (۱/۲۰۰۰×۱/۱۰۰۰) است.[74]

تور در برابر حمله زمانبندی سربهسر، محافظت نمیکند: اگر یک حملهکننده بتواند بر ترافیک خروجی از رایانه هدف و ترافیک ورودی به مقصد مورد نظر هدف، نظارت کند (مانند سروری که یک وبگاه .onion را میزبانی میکند) حملهکننده میتواند از تحلیل آماری برای شناسایی اینکه آنها بخشی از یک مسیر هستند استفاده کند.[75]

سطوح امنیتی

در بخش تنظیمات مرورگر وب، بسته به نیازهای فردی کاربر، سه سطح امنیت Standard، Safer، و Safest را ارائه میکند (Tools -> Options -> Privacy and Security که نمود آن در سپر کوچک خاکستری در سمت راست نوار آدرس دیده میشود). به همراه رمزگذاری داده، تغییر دائم نشانی آیپی از طریق یک مدار مجازی شامل رلههای پیوسته و تصادفی انتخابشده توسط تور، چندین لایه امنیتی دیگر نیز در اختیار کاربر هستند:

- استاندارد (پیشفرض) - در این سطح، همه ویژگیهای مرورگر، فعال هستند.

- این سطح، قابل استفادهترین دسترسی و پایینترین سطح امنیت را فراهم میکند.

- ایمنتر - در این سطح امنیت، چنین تغییراتی اعمال میشوند:

- جاوا اسکریپت در وبگاههای بدون پروتکل امن انتقال ابرمتن (HTTPS) غیرفعال میشود.

- در وبگاههایی که جاوا اسکریپت فعال است بهینهسازیهای عملکرد، غیرفعال میشوند و ممکن است اسکریپتهای وبگاه، با سرعت کمتری اجرا شوند.

- برخی سازوکارهای نمایش معادلات ریاضی، غیرفعال میشوند.

- صدا و تصویرها (رسانه اچتیامال۵) و وبجیال به صورت خودکار، پخش نمیشوند و باید روی آنها کلیک کرد.

- ایمنترین - در این سطح امنیت، چنین تغییراتی اعمال میشوند:

جستارهای وابسته

- قانون توقف سرقت آنلاین

- ردپای دیجیتال

- هیدن ویکی

- وب تاریک

- وب پنهان

- سانسور

- پروژه اینترنت مخفی (I2P)

- freenet

- Digital privacy

پانویس

- Mathewson, Nick (16 June 2020). "New release: Tor 0.4.4.1-alpha". Tor Project. Retrieved 24 June 2020.

- Mathewson, Nick (16 June 2020). "New release: Tor 0.4.4.1-alpha". Tor Project. Retrieved 24 June 2020.

- "Peeling back the layers of Tor with EgotisticalGiraffe". The Guardian. 4 October 2013. Retrieved 5 October 2013.

- J. Appelbaum, A. Gibson, J. Goetz, V. Kabisch, L. Kampf, L. Ryge (3 July 2014). "NSA targets the privacy-conscious". Panorama. Norddeutscher Rundfunk. Retrieved 4 July 2014.

- "Tor Project: Pluggable Transports". torproject.org. Retrieved 5 August 2016.

- «بیبیسی در 'تور'؛ بیبیسی فارسی را بدون فیلترشکن ببینید». بیبیسی فارسی. ۳ آبان ۱۳۹۸.

- «Tor: Overview». بایگانیشده از اصلی در ۶ ژوئن ۲۰۱۵. دریافتشده در ۲۹ ژوئن ۲۰۱۲.

- «Tor: Sponsors». دریافتشده در ۲۹ ژوئن ۲۰۱۲.

- «2010 Free Software Awards announced». ۳۰ مارس ۲۰۱۱. دریافتشده در ۲۹ ژوئن ۲۰۱۲.

- «The Onion Routing Solution». Naval Research Laboratory. دریافتشده در ۲۸ ژوئن ۲۰۱۲.

- «Tor: Bridges». دریافتشده در ۲۹ ژوئن ۲۰۱۲.

- «Configuring a Tor relay». دریافتشده در ۲۹ ژوئن ۲۰۱۲.

- «Tips for Running an Exit Node with Minimal Harassment». ۱ دسامبر ۲۰۱۲. دریافتشده در ۲۹ ژوئن ۲۰۱۲.

- لئو کلیون (۴ شهریور ۱۳۹۳). «چه کسی نقایص فنی شبکه تور را فاش میکند؟». بیبیسی فارسی.

- «Orbot: Mobile Anonymity + Circumvention».

- «Download Tor». دریافتشده در ۲۸ ژوئن ۲۰۱۲.

- «Tor Messenger WARNING». Tor Project (به انگلیسی).

- Singh, Sukhbir (29 October 2015). "Tor Messenger Beta: Chat over Tor, Easily". The Tor Blog. The Tor Project. Retrieved 31 October 2015.

- Singh, Sukhbir (28 September 2017). "Tor Messenger 0.5.0b1 is released". sukhbir's blog. The Tor Project. Retrieved 6 October 2017.

- Singh, Sukhbir (2 April 2018). "Sunsetting Tor Messenger". Retrieved 9 April 2020.

- Dingledine, Roger (18 February 2009). "One cell is enough to break Tor's anonymity". Tor Project. Retrieved 9 January 2011.

- "TheOnionRouter/TorFAQ". Retrieved 18 September 2007.

Tor (like all current practical low-latency anonymity designs) fails when the attacker can see both ends of the communications channel

- Herrmann, Dominik; Wendolsky, Rolf; Federrath, Hannes (13 November 2009). "Website Fingerprinting: Attacking Popular Privacy Enhancing Technologies with the Multinomial Naïve-Bayes Classifier" (PDF). Proceedings of the 2009 ACM Cloud Computing Security Workshop (CCSW). Cloud Computing Security Workshop. New York, USA: Association for Computing Machinery. Retrieved 2 September 2010.

- Judge, Peter (20 August 2013). "Zmap's Fast Internet Scan Tool Could Spread Zero Days In Minutes". TechWeek Europe. Archived from the original on 24 August 2013.

- Akhoondi, Masoud; Yu, Curtis; Madhyastha, Harsha V. (May 2012). LASTor: A Low-Latency AS-Aware Tor Client (PDF). IEEE Symposium on Security and Privacy. Oakland, USA. Archived from the original (PDF) on 28 September 2013. Retrieved 28 April 2014.

- Zetter, Kim (10 September 2007). "Rogue Nodes Turn Tor Anonymizer Into Eavesdropper's Paradise". Wired (magazine). Retrieved 16 September 2007.

- Lemos, Robert (8 March 2007). "Tor hack proposed to catch criminals". SecurityFocus.

- Gray, Patrick (13 November 2007). "The hack of the year". Sydney Morning Herald. Retrieved 28 April 2014.

- "Tor anonymizing network compromised by French researchers". The Hacker News. 24 October 2011. Retrieved 10 December 2011.

- "Des chercheurs Francais cassent le reseau d'anonymisation Tor". 01net.com (به فرانسوی). Retrieved 17 October 2011.

- phobos (24 October 2011). "Rumors of Tor's compromise are greatly exaggerated". Tor Project. Retrieved 20 April 2012.

- Soltani, Ramin; Goeckel, Dennis; Towsley, Don; Houmansadr, Amir (27 November 2017). 2017 51st Asilomar Conference on Signals, Systems, and Computers. pp. 258–262. arXiv:1711.10079. doi:10.1109/ACSSC.2017.8335179. ISBN 978-1-5386-1823-3.

- Murdoch, Steven J.; Danezis, George (19 January 2006). "Low-Cost Traffic Analysis of Tor" (PDF). Retrieved 21 May 2007.

- "BBC iPlayer Help – Why does BBC iPlayer think I'm outside the UK?". www.bbc.co.uk. Retrieved 10 September 2017.

- Le Blond, Stevens; Manils, Pere; Chaabane, Abdelberi; Ali Kaafar, Mohamed; Castelluccia, Claude; Legout, Arnaud; Dabbous, Walid (March 2011). One Bad Apple Spoils the Bunch: Exploiting P2P Applications to Trace and Profile Tor Users (PDF). 4th USENIX Workshop on Large-Scale Exploits and Emergent Threats (LEET '11). National Institute for Research in Computer Science and Control. Retrieved 13 April 2011.

- McCoy, Damon; Bauer, Kevin; Grunwald, Dirk; Kohno, Tadayoshi; Sicker, Douglas (2008). "Shining Light in Dark Places: Understanding the Tor Network" (PDF). Proceedings of the 8th International Symposium on Privacy Enhancing Technologies. 8th International Symposium on Privacy Enhancing Technologies. Berlin, Germany: Springer-Verlag. pp. 63–76. doi:10.1007/978-3-540-70630-4_5. ISBN 978-3-540-70629-8.

- Manils, Pere; Abdelberri, Chaabane; Le Blond, Stevens; Kaafar, Mohamed Ali; Castelluccia, Claude; Legout, Arnaud; Dabbous, Walid (April 2010). Compromising Tor Anonymity Exploiting P2P Information Leakage (PDF). 7th USENIX Symposium on Network Design and Implementation. arXiv:1004.1461. Bibcode:2010arXiv1004.1461M.

- Jansen, Rob; Tschorsch, Florian; Johnson, Aaron; Scheuermann, Björn (2014). The Sniper Attack: Anonymously Deanonymizing and Disabling the Tor Network (PDF). 21st Annual Network & Distributed System Security Symposium. Retrieved 28 April 2014.

- Dingledine, Roger (7 April 2014). "OpenSSL bug CVE-2014-0160". Tor Project. Retrieved 28 April 2014.

- Dingledine, Roger (16 April 2014). "Rejecting 380 vulnerable guard/exit keys". tor-relays mailing list. https://lists.torproject.org/pipermail/tor-relays/2014-April/004336.html. Retrieved 28 April 2014.

- Lunar (16 April 2014). "Tor Weekly News — 16 April 2014". Tor Project. Retrieved 28 April 2014.

- Gallagher, Sean (18 April 2014). "Tor network's ranks of relay servers cut because of Heartbleed bug". Ars Technica. Retrieved 28 April 2014.

- Mimoso, Michael (17 April 2014). "Tor begins blacklisting exit nodes vulnerable to Heartbleed". Threat Post. Retrieved 28 April 2014.

- Dingledine (2014) "On July 4, 2014 we found a group of relays that we assume were trying to deanonymize users. They appear to have been targeting people who operate or access Tor hidden services."

- Dingledine, Roger (30 July 2014). "Tor security advisory: "relay early" traffic confirmation attack". The Tor Project.

- Dingledine (2014) "...we assume were trying to deanonymize users. They appear to have been targeting people who operate or access Tor hidden services... users who operated or accessed hidden services from early February through July 4 should assume they were affected... We know the attack looked for users who fetched hidden service descriptors... The attack probably also tried to learn who published hidden service descriptors, which would allow the attackers to learn the location of that hidden service... Hidden service operators should consider changing the location of their hidden service."

- Dingledine (2014) "Relays should upgrade to a recent Tor release (0.2.4.23 or 0.2.5.6-alpha), to close the particular protocol vulnerability the attackers used..."

- Dingledine (2014) "For expert users, the new Tor version warns you in your logs if a relay on your path injects any relay-early cells: look for the phrase 'Received an inbound RELAY_EARLY cell'"

- Dingledine (2014) "Clients that upgrade (once new Tor Browser releases are ready) will take another step towards limiting the number of entry guards that are in a position to see their traffic, thus reducing the damage from future attacks like this one... 3) Put out a software update that will (once enough clients have upgraded) let us tell clients to move to using one entry guard rather than three, to reduce exposure to relays over time."

- Dingledine (2014) "Hidden service operators should consider changing the location of their hidden service."

- Dingledine (2014) "...but remember that preventing traffic confirmation in general remains an open research problem."

- Greenberg, Andy (7 November 2014). "Global Web Crackdown Arrests 17, Seizes Hundreds Of Dark Net Domains". Wired. Retrieved 9 August 2015.

- Wakefield, Jane (7 November 2014). "Huge raid to shut down 400-plus dark net sites –". BBC News. Retrieved 9 August 2015.

- O'Neill, Patrick Howell (7 November 2014). "The truth behind Tor's confidence crisis". The Daily Dot. Retrieved 10 November 2014.

- Knight, Shawn (7 November 2014). "Operation Onymous seizes hundreds of darknet sites, 17 arrested globally". Techspot. Retrieved 8 November 2014.

- "Court Docs Show a University Helped FBI Bust Silk Road 2, Child Porn Suspects". Motherboard. 11 November 2015. Retrieved 20 November 2015.

- "Did the FBI Pay a University to Attack Tor Users?". torproject.org. 11 November 2015. Retrieved 20 November 2015.

- Zorz, Zeljka (12 November 2015). "Tor Project claims FBI paid university researchers $1m to unmask Tor users". Help Net Security. Retrieved 20 November 2015.

- "Did the FBI Pay a University to Attack Tor Users?". torproject.org. 11 November 2015. Retrieved 20 November 2015.

- Felten, Ed (31 July 2014). "Why were CERT researchers attacking Tor?". Freedom to Tinker, Center for Information Technology Policy, Princeton University.

- Cimpanu, Catalin (10 March 2016). "Tor Users Can Be Tracked Based on Their Mouse Movements". Softpedia. Retrieved 11 March 2016.

- Garanich, Gleb (10 March 2016). "Click bait: Tor users can be tracked by mouse movements". Reuters. Retrieved 10 March 2016.

- Anonymous (10 March 2016). "Tor Users Can Be Tracked Based On Their Mouse Movements". Slashdot. Retrieved 11 March 2016.

- Greenberg, Andy (26 August 2015). "Agora, the Dark Web's Biggest Drug Market, Is Going Offline". Wired. Retrieved 13 September 2016.

- https://www.usenix.org/system/files/conference/usenixsecurity15/sec15-paper-kwon.pdf

- "The Economics of Mass Surveillance and the Questionable Value of Anonymous Communications" (PDF). Retrieved 4 January 2017.

- Finkel, Matthew (28 July 2020). "New Release: Tor Browser 9.5.3". Retrieved 28 July 2020.

- "Tor Browser". The Tor Project. Retrieved 4 June 2016.

- "Tor Project: FAQ". torproject.org.

- "The Tor Project | Privacy & Freedom Online". torproject.org.

- "Tor: Overview – Staying anonymous". Retrieved 21 September 2016.

- "Building a new Tor that can resist next-generation state surveillance". arstechnica.com. 31 August 2016. Retrieved 13 September 2016.

- "Aussie cops ran child porn site for months, revealed 30 US IPs". arstechnica.com. 16 August 2016. Retrieved 13 September 2016.

- "Building a new Tor that can resist next-generation state surveillance". arstechnica.com. 31 August 2016. Retrieved 13 September 2016.

- "Tor: Overview – Staying anonymous". Retrieved 21 September 2016.

منابع

- مشارکتکنندگان ویکیپدیا. «Tor (anonymity network)». در دانشنامهٔ ویکیپدیای انگلیسی، بازبینیشده در ۱ اوت ۲۰۲۰.

| در ویکیانبار پروندههایی دربارهٔ تور (سامانه نرمافزاری) موجود است. |